Расскажем о пяти простых шагах, которые помогут создать универсальный эффективный план реагирования на инциденты кибербезопасности в любой организации.

Статистика показывает, что чем больше предприятий переводят свою деятельность в цифровой формат, тем больше рисков кибербезопасности они представляют. В соответствии с Опрос GetApp 2020 по безопасности данных , 35% ответивших компаний столкнулись с утечкой данных в 2020 году, а 28% подверглись атаке программ-вымогателей.

Что бы вы сделали? Есть ли у вас и вашей организации план реагирования? Мы думаем, что знаем ответ – согласно отчет IBM Только 26% фирм имеют четко определенный план реагирования на утечки данных и другие виды кибератак.

В этой статье мы обсудим, что такое план реагирования на инциденты кибербезопасности и какую пользу он вам принесет. Мы опишем пять шагов по созданию плана реагирования на инциденты и предоставим ряд ресурсов, которые помогут вам начать работу.

Что такое инцидент кибербезопасности

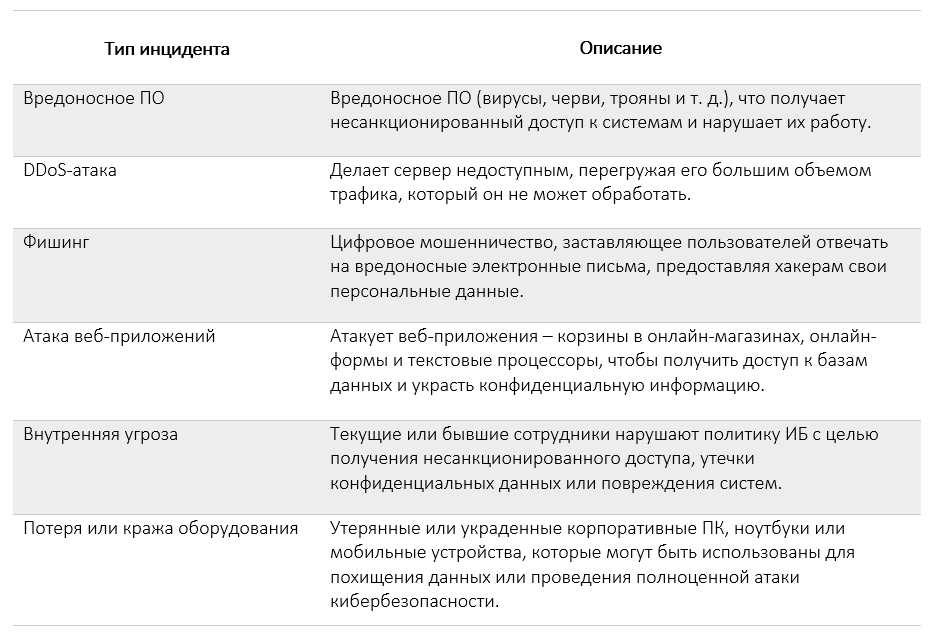

Инцидент кибербезопасности — это любое событие, которое нарушает политику ИТ-безопасности организации и подвергает риску конфиденциальные данные, например финансовые данные клиентов.Заражение вредоносным ПО, DDoS-атаки, атаки программ-вымогателей, несанкционированный доступ к сети, инсайдерские атаки и фишинг — это лишь некоторые из распространенных типов инцидентов кибербезопасности.

Что такое план реагирования на инциденты кибербезопасности?

План реагирования на инциденты кибербезопасности — это набор рекомендаций, которые помогут вашим сотрудникам идентифицировать инциденты кибербезопасности, реагировать на них и восстановить - после них.Такой план включает в себя шаги, которые необходимо предпринять для предотвращения кибератак, шаги, которые следует предпринять, если компания подверглась атаке, а также меры после атаки, такие как информирование заинтересованных сторон или сообщение об инциденте в государственные органы.

Зачем вам нужен план реагирования на инциденты кибербезопасности?

Вот основные причины, по которым каждая организация нужный хорошо документированный и регулярно обновляемый план реагирования на инциденты кибербезопасности.Вы будете готовы противостоять кибератакам Имея план реагирования, вы и ваша команда будете точно знать, что делать.

В то же время у каждого будет документированная роль и своя ответственность.

Вам не нужно будет давать дополнительные инструкции своей команде, поэтому не будет напрасной траты времени и перерывов в общении.

Вы будете следовать правилам В случае нарушения безопасности вы должны выполнить множество требований, например, проинформировать заинтересованные стороны и сообщить об инциденте властям.

План реагирования поможет вам отслеживать и строго соблюдать эти требования.

Например, закон о защите данных потребителей.

GDPR требует от вас сообщать о событии безопасности в течение 72 часов с момента его возникновения, а Стандарт безопасности финансовой информации PCI DSS требует, чтобы вы имел план реагирования на инциденты и пересматривать его не реже одного раза в год. Вам не нужно полагаться на специальные меры реагирования на инциденты.

План реагирования на инциденты кибербезопасности — это письменный документ, в котором четко описываются действия, которые вы и ваши сотрудники должны выполнить при обнаружении нарушения безопасности.

Он одобрен руководством компании – а значит, вам не придется импровизировать.

Согласитесь, заранее подготовленный ответ эффективнее спонтанного и хаотичного.

5 шагов по созданию плана реагирования на инциденты кибербезопасности

1. Документируйте распространенные типы инцидентов безопасности.

Начните с создания документа со списком потенциальных угроз для вашего бизнеса — это поможет вам подготовить различные стратегии реагирования на разные типы киберинцидентов.

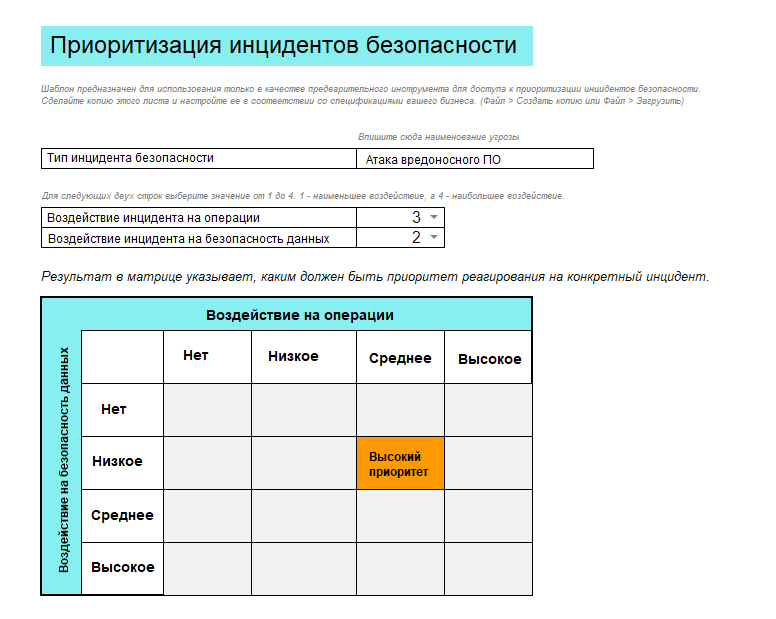

2. Распределите приоритеты инцидентов безопасности в зависимости от их серьезности.

Инциденты безопасности различаются по размеру и серьезности.

Поврежденный файл на ноутбуке сотрудника может считаться более низким приоритетом, чем DDoS-атака, которая может вывести из строя весь сайт. Определите серьезность каждого инцидента безопасности, чтобы решить, следует ли устранять его в первую очередь.

Итак, оцените, повлияет ли инцидент на ваши данные (сделает их недоступными, украдет или приведет к их потере) или на вашу способность обслуживать клиентов или выполнять операции.

Любой инцидент, который влияет как на безопасность данных, так и на операционную безопасность, следует рассматривать как приоритет.

Используйте наш инструмент определения приоритетов инцидентов безопасности оценить риски различных инцидентов безопасности.

Укажите влияние инцидента на ваши операции и данные (нет, низкое, среднее или высокое), и сервис автоматически отобразит, действительно ли он является приоритетным или его разрешение может подождать еще немного.

Не забудьте установить сроки разрешения всех выявленных инцидентов.

В идеале инциденты с высоким приоритетом должны разрешаться в течение 2–6 часов после обнаружения, а инциденты с низким приоритетом должны разрешаться в течение 24 часов.

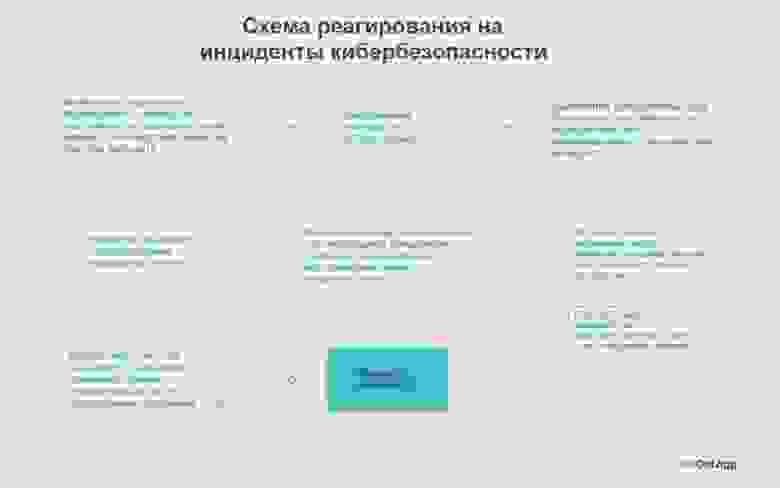

3. Создайте блок-схему реагирования на инциденты с описанием необходимых действий.

В вашем плане реагирования на инциденты будут описаны шаги, которые вы должны предпринять для сдерживания атаки.

Составьте блок-схему своего плана, чтобы ваша команда могла быстро понять, какой путь устранения угроз выбрать.

Пример схемы.

Укажите, кто несет ответственность за выполнение каждого шага, указанного в вашей блок-схеме.

Распределите четкие, непротиворечивые обязанности между вашими сотрудниками, чтобы избежать конфликтов или ненужных споров.

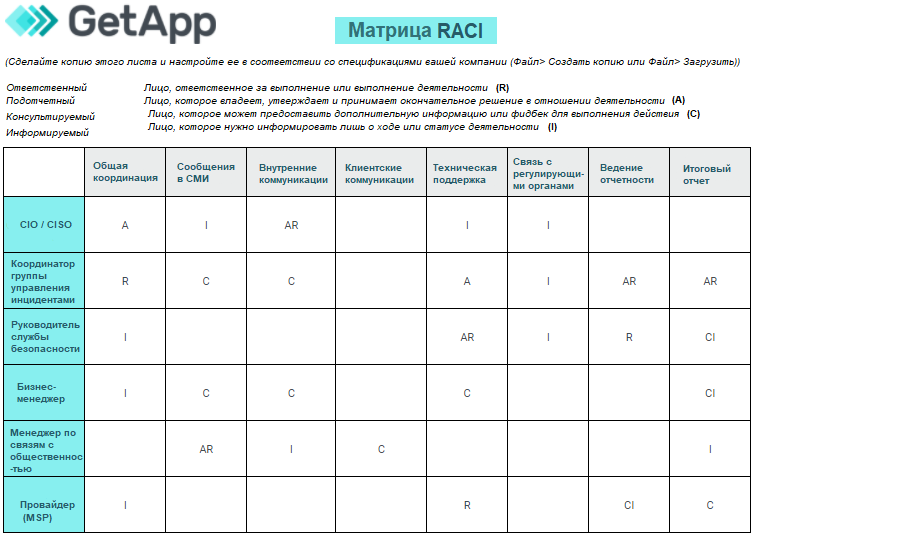

Используйте матрицу «Ответственные, подотчетные, консультированные и информированные» (RACI), чтобы указать, кто должен нести ответственность, подотчетность, консультироваться или только информироваться о различных шагах реагирования на инциденты.

Это может быть один человек — например, ваш менеджер по безопасности будет отвечать за ведение записей об инцидентах, отвечать за технические операции, консультировать по отчетности после инцидентов и сообщать об общей координации и взаимодействии с регулирующими органами.

Ниже приведен пример матрицы RACI с описанием обязанностей различных участников, которую вы можете загрузить и настроить в соответствии с особенностями вашей организации.

Например, если у вас нет MSSP , ваш менеджер по безопасности будет отвечать за все технические операции.

4. Тестируйте и обучайте своих сотрудников.

Одной лишь программы реагирования на инциденты недостаточно.

Вам необходимо проверить его эффективность, проведя симуляционные упражнения, которые также научат ваших сотрудников их роли в управлении инцидентами безопасности.

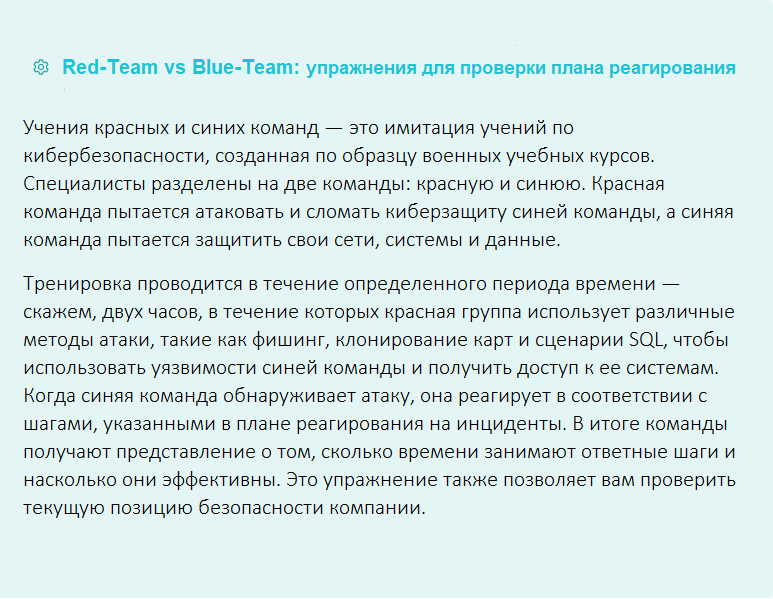

Вот эффективное командное упражнение «красных и синих», которое вы можете выполнять в качестве модели.

5. Регулярно обновляйте свой план реагирования на инциденты.

Регулярно обновляйте свой план, чтобы быть в курсе изменений в ландшафте угроз или включать подробную информацию о любых новых мерах безопасности, которые вы недавно внедрили.

По крайней мере один раз в год анализируйте свои усилия по реагированию и работайте над сокращением времени, которое вы тратите на сдерживание инцидентов и восстановление после них.

Используйте информацию, полученную в результате предыдущих инцидентов безопасности и имитационных упражнений, чтобы определить возможности улучшения и внедрить новые средства контроля для вашего плана реагирования на инциденты безопасности (например, обязательно ищите шаги, которые можно автоматизировать).

Наконец, используйте специальное программное обеспечение, поскольку оно поможет вам более эффективно обнаруживать и устранять угрозы безопасности.

Они позволяют бизнес-операциям продолжаться даже тогда, когда действия по реагированию на инциденты выполняются в фоновом режиме.

Вот некоторые из них:

- Антивирусная программа

- Программное обеспечение для обеспечения безопасности конечных точек

- Программное обеспечение сетевой безопасности

- Программное обеспечение для мониторинга сети

- СИЕМ

- Программное обеспечение для резервного копирования данных

- Программное обеспечение для обеспечения непрерывности бизнеса

Конец

Теги: #информационная безопасность #кибербезопасность #Управление проектами #ИТ-компании #ИТ-компании #Бизнес-модели #ИБ #инцидент кибербезопасности #план реагирования

-

Какой Внешний Жесткий Диск Выбрать?

19 Oct, 24 -

Что Будет, Если Убить Комаров?

19 Oct, 24 -

Wysibb — Редактор Wysiwyg Bbcode

19 Oct, 24 -

Podthings, Выпуск 21

19 Oct, 24 -

Организация Гибких Интерфейсов В Python

19 Oct, 24