Немецкие исследователи информационной безопасности Карстен Ноль, Декстер и Фабиан Браунляйны на конференции Chaos Computing Club сказал о критических уязвимостях в платежных протоколах, которые могут быть использованы злоумышленниками для кражи данных банковских карт покупателей и денег со счетов продавцов.

В чем проблема

Пользователи должны уметь доверять платежным системам: платежные терминалы сейчас можно встретить повсюду, оплата банковскими картами становится все более популярной, а в некоторых странах объем безналичных операций превышает объемы наличных расчетов.Однако большая часть всей этой платежной инфраструктуры опирается на проприетарные протоколы, разработанные еще в 1990-х годах — на практике это означает, что существует множество дыр в безопасности.

Платежные терминалы и процессоры становятся все более становиться цель нападающих.

Кража финансовых данных

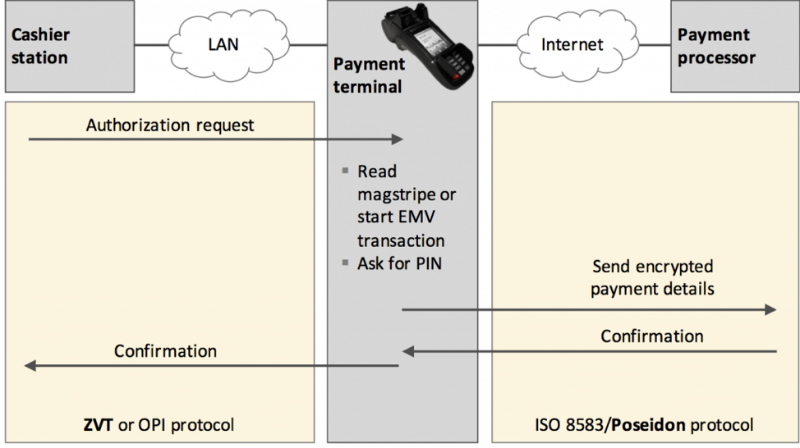

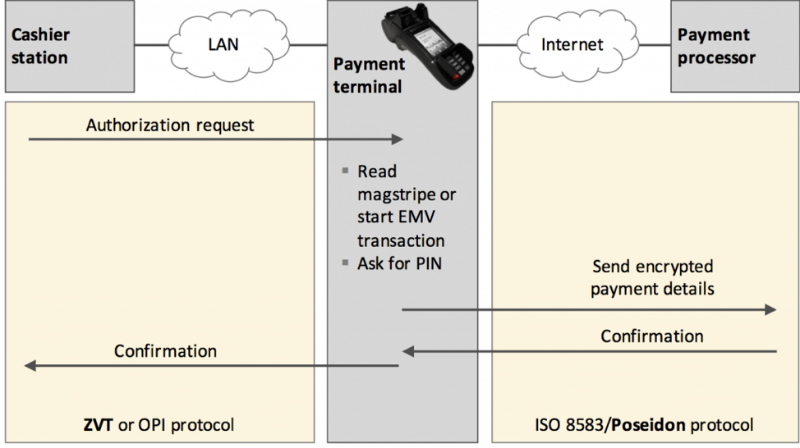

Используя уязвимости в платежных протоколах, преступники могут получить доступ к информации о большом количестве банковских карт, а затем подбирать для них ПИН-коды.Например, в Германии основным протоколом связи для подключения платежных терминалов и кассовых аппаратов является ZVT. Он просто позволяет хакерам считывать информацию с банковских карт, получив доступ к локальной сети магазина.

Хуже того, в протоколе реализован механизм удаленного считывания PIN-кодов карт. Он защищен криптографической подписью (MAC).

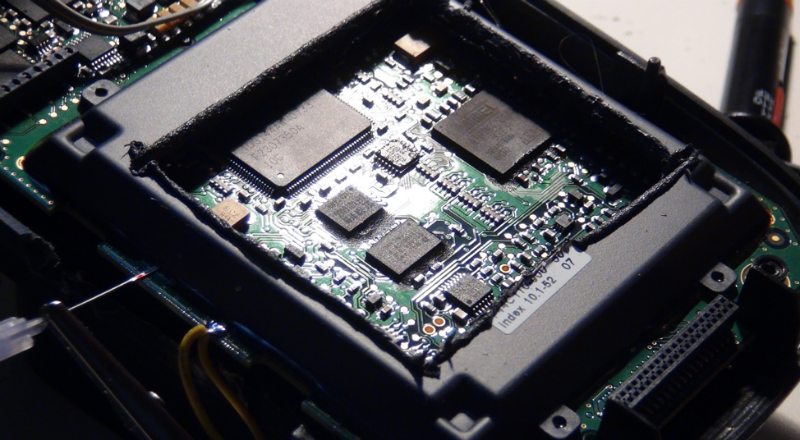

Однако ключ симметричного шифрования хранится в так называемых аппаратных модулях безопасности (HSM), некоторые из которых подвержены простым атакам по времени — это позволяет злоумышленникам получить доступ к ключу.

Важным моментом является то, что несколько платежных терминалов используют один и тот же ключ, что открывает злоумышленникам широкие возможности для осуществления атак (и противоречит основным принципам построения защищенных систем).

Компрометация мерчант аккаунтов

Кроме того, недостаточная безопасность финансовых протоколов открывает злоумышленникам возможности похитить деньги со счетов торговцев.Платежные терминалы общаются со специальными платежными процессорами (которые, в свою очередь, взаимодействуют с банками) через Интернет с использованием стандарта ISO 8583. Существуют различные «диалекты» этого стандарта — в Германии популярен «Посейдон».

И он также содержит критические уязвимости.

В частности, одна из ошибок аутентификации описывается следующим образом.

Для выполнения протокола криптографической аутентификации терминал использует секретный ключ.

Все идет нормально.

Но тут мы снова видим повторение ошибки ZVT — многие терминалы хранят один и тот же ключ.

Замена одного номера (Terminal ID) в любом конкретном терминале открывает доступ к мерчант аккаунту, к которому «привязан» этот терминал.

Что еще хуже, идентификатор терминала печатается на каждой квитанции, что еще больше упрощает проведение атаки.

В результате злоумышленники могут оформить возврат средств или оплатить промокоды сотовой связи (коды пополнения счета).

Подробное описание представленных атак можно найти в этот PDF-файл .

не все так плохо

Проблемы безопасности платежных протоколов, обнаруженные немецкими исследователями, в основном затрагивают технологии, используемые в Германии, и не так распространены в других странах.Однако российские исследователи информационной безопасности также опубликовано информация о серьезных уязвимостях в системах банков, работающих в нашей стране, и возможных атаках на самих себя Банкоматы и платежные терминалы.

Теги: #уязвимости #информационная безопасность #протоколы #передача данных #платежные терминалы #информационная безопасность

-

Политика Паролей

19 Oct, 24 -

Stm32L-Дискавери + Фдд

19 Oct, 24 -

Термопринтер И Javascript

19 Oct, 24 -

Аудитория – Что Это?

19 Oct, 24