На Дни PhD 2012 чисто технических, интересных и зрелищных соревнований было много, но одно из них осталось почти незамеченным для посетителей форума: это Hash Runner, участники которого занимались взломом хэшей.

На таких соревнованиях, как правило, сохраняется доминирование ряда отдельных команд: Хэшкэт , Внутри Про , Джон-пользователи … И неудивительно, ведь это сообщества разработчиков, тестировщиков и пользователей, использующих самые популярные инструменты для взлома хэшей.

Секрет успеха заключается не только в огромном опыте, хорошо обученных командах и доступе к впечатляющим вычислительным ресурсам, но и в умении модифицировать инструменты на лету в зависимости от текущих потребностей.

Вышеуказанные команды приняли активное участие в соревновании Hash Runner на PHDays 2012. На протяжении двух дней участники боролись за главный приз — видеокарту AMD Radeon HD 7970 (соревнование началось в 10:00 30 мая и закончилось в 18:00): 00 31 мая).

Правила

К участию в конкурсе допускался любой пользователь Интернета, и в итоге в конкурсе соревновались 19 участников из разных стран.Конкурентам был предложен список хеш-функций, сгенерированных с помощью различных алгоритмов (MD5, SHA-1, BlowFish, ГОСТ3411 и др.

).

Баллы за каждый взломанный хеш начислялись в зависимости от сложности алгоритма, правил генерации и используемого словаря.

Чтобы стать победителем, нужно было набрать как можно больше очков за ограниченное время, обойдя всех конкурентов.

Участники

В соревновании приняли участие как представители России, так и зарубежные хакеры.

Борьба в основном велась между InsidePro Team 2012, Teardrop и Xanadrel.

Стратегии

Для успешного завершения конкурса участникам необходимо было понять правила генерации паролей.Для их формирования использовались словари на разных языках, а также словари с названиями.

Правило, которое участники усвоили в первую очередь, заключалось в повторении слова из словаря, например: файетфайетт драгоценностьдрагоценность Гамлетамлет Каждый тип хеша содержал несколько паролей, сгенерированных по одним и тем же правилам.

Найдя пароль к хешу, зашифрованному простым алгоритмом, и поняв алгоритм генерации, можно было применить полученные знания к остальному списку и найти пароли для более сложных хэшей.

Скрупулезный анализ правил и закономерностей в конечном итоге позволил тройке лидеров оторваться далеко от преследователей.

Команды использовали разную тактику: одни пытались подобрать пароли к самым сложным хешам и получить больше очков, а другие, наоборот, пытались воспользоваться цифрами и «перебрать» легкие хеши.

Ксанадрель (Франция), ранее выступавший в составе команды Hashcat, на этот раз решил испытать себя в качестве единоличного оркестра и принял участие в конкурсе в одиночку.

Оборудование, используемое участником: ПК (i7 950, 1x 5770 и 1x 7970) и ядро i5 2300k для 4 LM-хешей.

Программное обеспечение:

- Хэшкэт;

- oclHashcat-плюс;

- офкрак;

- ркраки_мт;

- паролипро;

- маскапроцессор.

За все время конкурса участнику не удалось взломать ни одного хэша DES, phpbb3, ssha или Wordpress (они имели необычную длину и не могли быть взломаны с помощью Hashcat).

В конце конкурса Ксанадрел Я вспомнил о переборе и с его помощью получил пару паролей типа 6{x#_a или 9Mv)0. Мне попадались пароли в виде ддыггы (например, «08марта1924»): для таких случаев приходилось создавать правила добавления или удаления года (дня) и отдельный файл с названиями месяцев.

Оригинальное описание Ксанадрела [англ] В отличие от Ксанадрел кто сражался один, ребята из команды Insidepro работали вместе.

Их стратегия была проста: попытаться при первой же возможности атаковать любой алгоритм, используя любые методы (читай: перебор, словари).

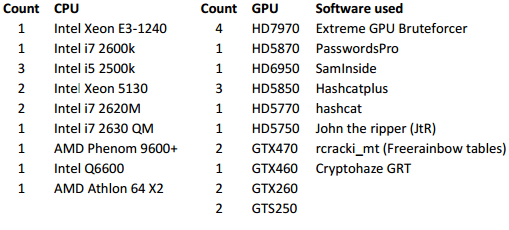

Список аппаратного и программного обеспечения, используемого командой:

Примечание: поскольку члены команды взламывали хэши не все сразу, а по одному, перечисленное программное и аппаратное обеспечение использовалось не одновременно, а в разные моменты соревнования.

Ребята полагались в первую очередь на программное обеспечение собственной разработки — Extreme GPU Bruteforcer и PasswordsPro от InsidePro, поскольку они поддерживали хэши Wordpress «без соли» — «из коробки».

Однако один из членов команды смог прямо во время соревнований пропатчить JtR для поддержки хэшей без соли, что позволило еще успешнее атаковать такие хэши.

Подробности конкурса в записывающая лента [англ] команды Insidepro .

Еще одним лидером соревнований стала команда Teardrop, которая была сформирована специально для участия в соревновании членами этой команды.

Хэшкэт кто смог принять в этом участие.

Для работы ребята использовали следующий софт:

- Хэшкэт;

- oclHashcat-плюс;

- специальная сборка oclHashcat-plus для взлома PHPass и DCC2 без соли;

- Hashcat-utils и Maskprocessor;

- Джон Потрошитель;

- rracki_mt для LM;

- ПаролиПро для ГОСТа.

Подробности в посте на Форум команды Hashcat .

Статистика

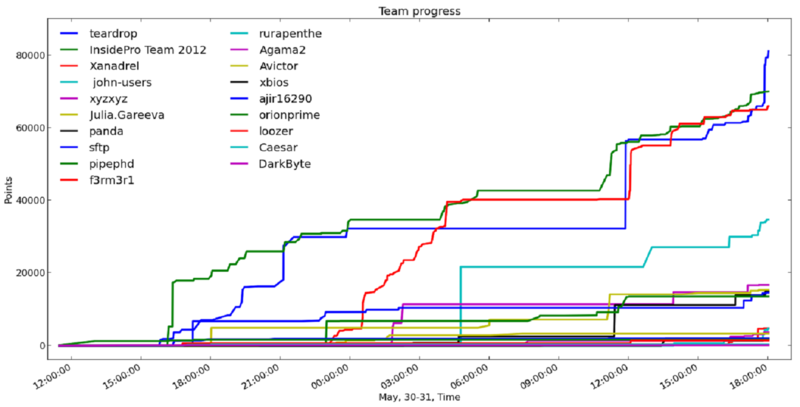

Несколько красивых графиков.Вот так выглядит график прогресса участников конкурса с течением времени.

Отметим, что в подобных соревнованиях команды часто ждут и не присылают ответы до последней минуты, чтобы дезориентировать других участников.

Прогресс команд по взломанным хешам:

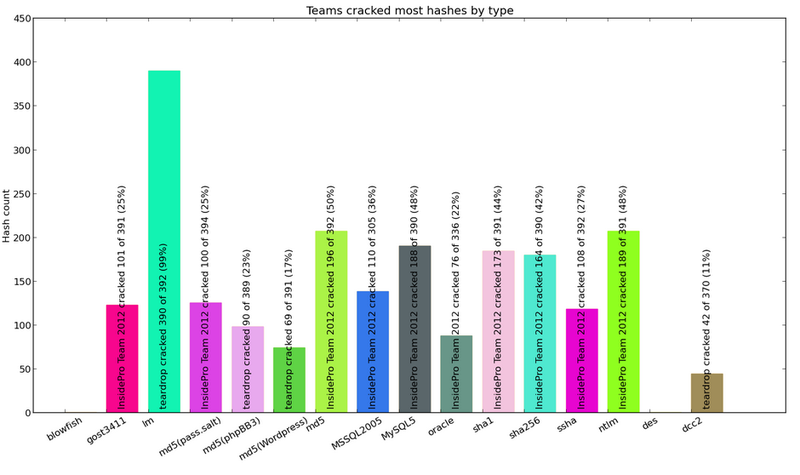

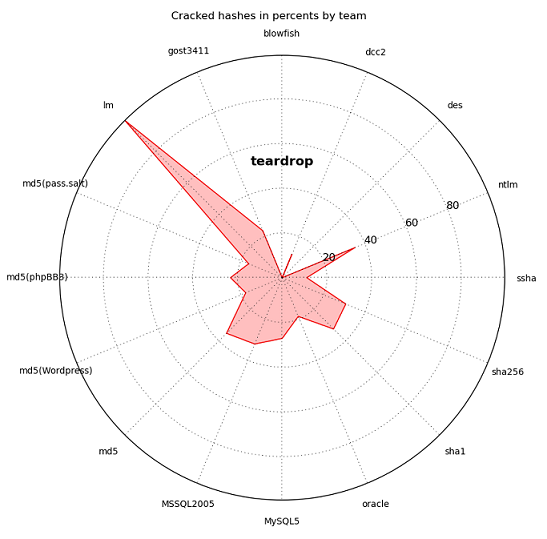

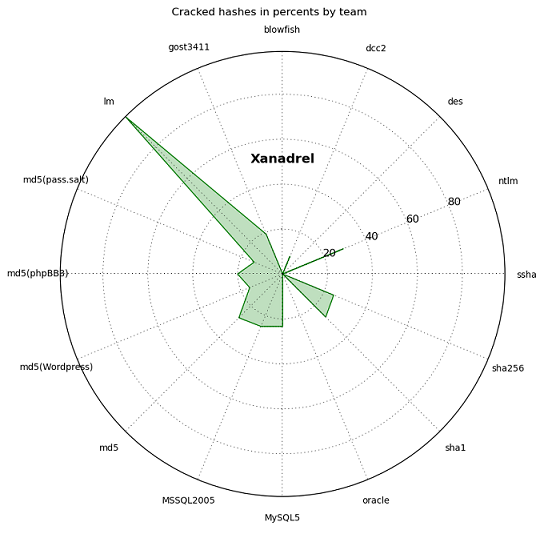

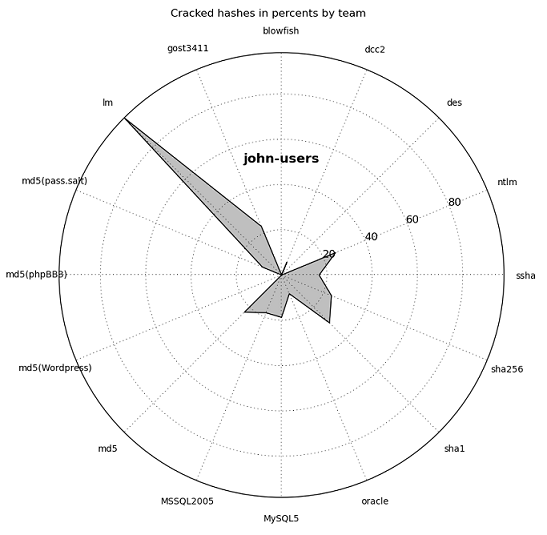

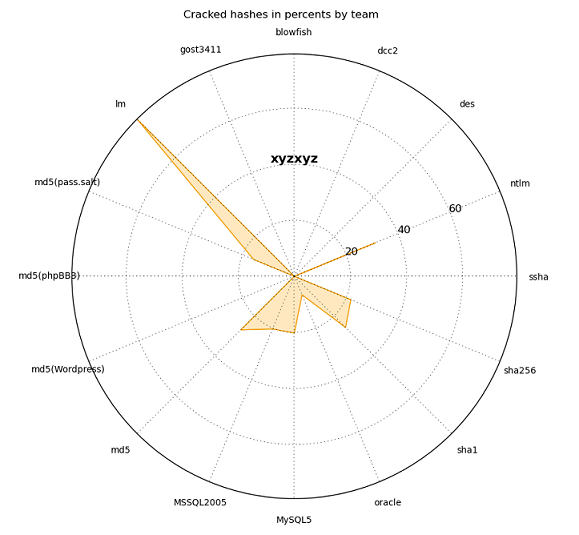

Типы хешей, которые лучше всего сработали для участников:

Взломанные хэши пятёрки лучших команд

Слезинка

Команда ИнсайдПро 2012

Ксанадрел

Джон-пользователи

Xyzxyz

Победители

Финал соревнований получился крайне напряженным: победитель был определен за считанные минуты до окончания состязаний.Участники останавливали свои программы за несколько минут до окончания и присылали пароли, которые им удалось угадать.

Долгое время лидировала команда InsidePro Team 2012, но ребятам из Teardrop удалось вырвать победу и оторваться на 11 000 очков.

Подиум выглядит так: 1. Слезинка (Hashcat) 2. Команда ИнсайдПро 2012 3. Ксанадрел Стоит отметить, что победителям удалось угадать пароли лишь к 11% всех хэшей конкурса.

Все участники конкурса получили памятные подарки от организаторов форума и спонсоров мероприятия.

Специальный приз — видеокарта AMD Radeon HD 7970 — достался чемпионам из Teardrop (Hashcat).

Поздравляем еще раз! P.S. Официальный блог форума PHDays содержит ссылки на видео отчеты и слайды презентации.

Теги: #hash #hashhacking #взлом #PHDays #PHDays #PHDays #PHDays #hashcat #информационная безопасность

-

На Apple Tv И Обратно, И Про Мадонну)

19 Oct, 24 -

Обзор Elevationdock Для Iphone

19 Oct, 24 -

Twitter Тестирует Новые Функции Поиска

19 Oct, 24 -

Брелок

19 Oct, 24