Новое семейство программ-вымогателей, появившееся в прошлом месяце, использует свой собственный набор уловок для обхода безопасности с помощью новой техники, называемой «прорывное шифрование».

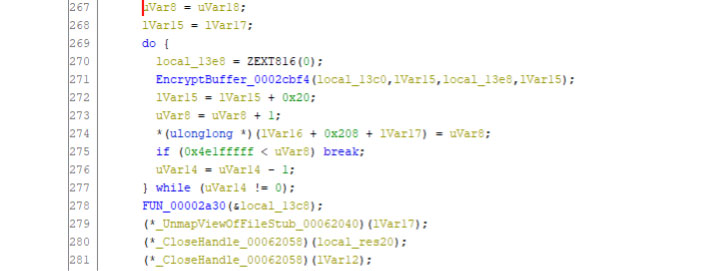

Операторы вируса, называемые Локкфиле , были замечены с использованием недавно обнаруженных уязвимостей ПроксиШелл И PetitPotam с целью развертывания вредоносного ПО, шифрующего файлы, на серверах Windows. Этот вирус использует специальный алгоритм шифрования, шифруя не весь файл, а только чередующиеся участки по 16 байт, что позволяет ему обходить системы безопасности.

«Частичное шифрование обычно используется операторами программ-вымогателей для ускорения шифрования и уже используется группами BlackMatter, DarkSide и LockBit 2.0», — сказал Марк Ломан, технический директор Sophos. – LockFile выделяется среди них тем, что этот вирус не затрагивает первые несколько блоков документа, а шифрует последующие чередующиеся сегменты по 16 байт. То есть, например, текстовый документ остается частично читаемым и статистически выглядит как оригинал.Вывод Sophos относительно LockFile основан на анализе артефакт , загружено на VirusTotal 22 августа 2021 г.Этот трюк позволяет успешно обманывать программы безопасности, определяющие наличие шифрования с помощью статистического криптоанализа документов».

- добавил он.

После внедрения вредоносная программа использует интерфейс управления Windows (WMI) для завершения ключевых процессов, связанных с программами виртуализации и базами данных, а затем приступает к шифрованию основных файлов и объектов, в конечном итоге отображая уведомление, стилистически аналогичное тому, которое использовалось в LockBit 2.0.

В уведомлении также рекомендуется обращаться по конкретному адресу электронной почты [email protected], что, по мнению Sophos, может быть уничижительным жестом по отношению к конкурирующей группе разработчиков программ-вымогателей Conti.

Более того, после успешного шифрования всех документов на устройстве вирус удаляется из системы, «не оставляя исполняемого файла для группы реагирования или антивирусного программного обеспечения для обнаружения/очистки».

«Для злоумышленников это означает, что ландшафт киберугроз не является статичным, и злоумышленники готовы быстро воспользоваться любой уязвимостью или инструментом, который представится, чтобы начать успешную атаку», — сказал Ломан.Информация была обнародована в виде оперативный отчет ФБР США раскрывает подробности тактики новой группировки Hive, предлагающей программное обеспечение для виртуального вымогательства (RaaS).

В эту группу входят несколько операторов, которые используют различные механизмы для взлома бизнес-сетей, кражи или шифрования их данных, а затем пытаются получить выкуп в обмен на доступ к программному обеспечению для дешифрования.

Теги: #ruvds_news #информационная безопасность #вирус-вымогатель #LockFile

-

Постоянно Улучшайте Свой Сайт

19 Oct, 24 -

Лингвистический Атлас

19 Oct, 24 -

Микрофронтенд-Архитектура, Например Angular

19 Oct, 24 -

Extdesigner — Трогаем Руками

19 Oct, 24 -

23 Мая, 18:30 – Прямой Эфир Qiwi Кухни

19 Oct, 24