Продолжаем разговор о методах повышения сетевой безопасности.

В этой статье мы поговорим о дополнительных мерах безопасности и организации более безопасных беспроводных сетей.

Предисловие ко второй части

В предыдущей статье «Особенности защиты беспроводных и проводных сетей.Часть 1 – Прямые меры защиты»

Обсуждались проблемы безопасности сети Wi-Fi и прямые методы защиты от несанкционированного доступа.Были рассмотрены очевидные меры по предотвращению перехвата трафика: шифрование, сокрытие сети и MAC-фильтрация, а также специальные методы, например, борьба с Rogue AP. Однако помимо прямых методов защиты существуют и косвенные.

Это технологии, которые не только помогают улучшить качество связи, но и еще больше повышают безопасность.

Две основные особенности беспроводных сетей: удаленный бесконтактный доступ и радиоэфир как широковещательная среда передачи данных, где любой приемник сигнала может прослушивать эфир, а любой передатчик может засорять сеть бесполезными передачами и просто радиопомехами.

Это, кроме всего прочего, не лучшим образом сказывается на общей безопасности беспроводной сети.

Вы не будете жить только безопасностью.

Нам еще предстоит как-то работать, то есть обмениваться данными.

И с этой стороны есть много других претензий к WiFi:

- пробелы в освещении («белые пятна»);

- влияние внешних источников и соседних точек доступа друг на друга.

Конечно, поклонники проводных сетей будут рады отметить, что при использовании кабельных и тем более оптоволоконных соединений подобных проблем не наблюдается.

Возникает вопрос: можно ли как-то решить эти вопросы, не прибегая к таким радикальным средствам, как повторное подключение всех недовольных к проводной сети?

Где начинаются все проблемы?

На момент зарождения офисных и других WiFi-сетей чаще всего следовали простому алгоритму: размещали единственную точку доступа в центре периметра, чтобы максимизировать покрытие.Если для отдаленных районов не хватало мощности сигнала, к точке доступа добавлялась усиливающая антенна.

Очень редко добавлялась вторая точка доступа, например, для удаленного кабинета директора.

Вот пожалуй и все улучшения.

Такой подход имел свои причины.

Во-первых, на заре беспроводных сетей оборудование для них было дорогим.

Во-вторых, установка большего количества точек доступа означала возникновение вопросов, на которые в тот момент не было ответов.

Например, как организовать плавное переключение клиентов между точками? Как бороться с взаимными помехами? Как упростить и оптимизировать управление точками, например одновременное применение запретов/разрешений, мониторинг и так далее.

Поэтому было гораздо проще следовать принципу: чем меньше устройств, тем лучше.

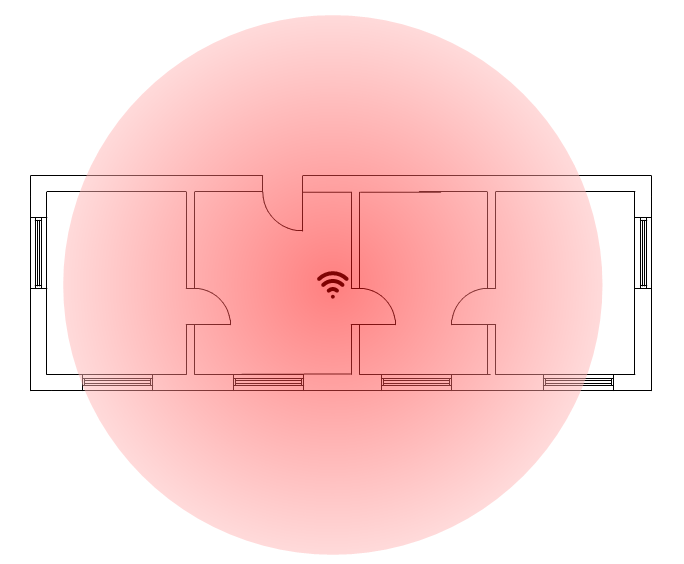

При этом точка доступа, расположенная под потолком, вещает по круговой (точнее, круглой) схеме.

Однако формы архитектурных зданий не очень хорошо вписываются в круглые схемы распространения сигнала.

Поэтому кое-где сигнал почти не доходит, и его приходится усиливать, а кое-где вещание выходит за периметр и становится доступным для посторонних.

Рисунок 1. Пример покрытия с использованием одной точки в офисе.

Примечание .

Это грубое приближение, не учитывающее препятствия для распространения, а также направленность сигнала.

На практике формы диаграмм для разных точечных моделей могут отличаться.

Ситуацию можно улучшить, если использовать больше точек доступа.

Во-первых, это позволит более эффективно распределить передающие устройства по площади помещения.

Во-вторых, появляется возможность снизить уровень сигнала, не допуская его выхода за периметр офиса или другого объекта.

В этом случае, чтобы прочитать трафик беспроводной сети, вам необходимо подойти практически вплотную к периметру или даже войти в его пределы.

Злоумышленник действует практически таким же образом, чтобы проникнуть во внутреннюю проводную сеть.

Рисунок 2. Увеличение количества точек доступа позволяет лучше распределить покрытие.

Давайте еще раз посмотрим на обе картинки.

Первый наглядно показывает одну из главных уязвимостей беспроводной сети — сигнал можно поймать на приличном расстоянии.

На второй картинке ситуация не столь запущена.

Чем больше точек доступа, тем эффективнее зона покрытия, и при этом мощность сигнала практически не выходит за периметр, грубо говоря, за границы офиса, офиса, здания и других возможных объектов.

Злоумышленнику придется как-то незаметно подкрасться поближе, чтобы перехватить относительно слабый сигнал «с улицы» или «из коридора» и так далее.

Для этого вам нужно приблизиться к офисному зданию, например, встать под окнами.

Или попытаться проникнуть в само офисное здание.

В любом случае это увеличивает риск попасть под видеонаблюдение и быть замеченным охраной.

Это существенно сокращает временной интервал для атаки.

Вряд ли это можно назвать «идеальными условиями для взлома».

Конечно, остался еще один «первородный грех»: вещание беспроводных сетей в доступном диапазоне может быть перехвачено всеми клиентами.

Действительно, сеть Wi-Fi можно сравнить с Ethernet-концентратором, где сигнал передается на все порты одновременно.

Чтобы этого избежать, в идеале каждая пара устройств должна общаться на своем собственном частотном канале, которому никто другой не должен мешать.

Вот краткое изложение основных проблем.

Рассмотрим пути их решения.

Средства правовой защиты: прямые и косвенные.

Как уже говорилось в предыдущей статье, идеальной защиты добиться невозможно в любом случае.

Но можно максимально затруднить проведение атаки, сделав результат невыгодным по отношению к затраченным усилиям.

Условно средства защиты можно разделить на две основные группы:

- технологии прямой защиты трафика, такие как шифрование или MAC-фильтрация;

- технологии, которые изначально предназначались для других целей, например, для увеличения скорости, но при этом косвенно усложняют жизнь злоумышленнику.

Но в нашем арсенале есть и дополнительные косвенные меры.

Как уже говорилось выше, увеличение количества точек доступа позволяет снизить уровень сигнала и сделать зону покрытия однородной, а это усложняет жизнь злоумышленнику.

Еще один нюанс: увеличение скорости передачи данных облегчает применение дополнительных мер безопасности.

Например, вы можете установить VPN-клиент на каждый ноутбук и передавать данные даже внутри локальной сети по зашифрованным каналам.

Для этого потребуются некоторые ресурсы, в том числе аппаратные, но уровень защиты значительно повысится.

Ниже мы приводим описание технологий, которые позволяют улучшить производительность сети и косвенно повысить степень защиты.

Косвенные средства улучшения защиты – что может помочь?

Управление клиентом

Функция управления клиентом предлагает клиентским устройствам сначала использовать диапазон 5 ГГц.Если эта опция клиенту недоступна, он все равно сможет использовать частоту 2,4 ГГц.

В устаревших сетях с небольшим количеством точек доступа большая часть работы выполняется в диапазоне 2,4 ГГц.

Для диапазона частот 5 ГГц схема с одной точкой доступа во многих случаях будет неприемлема.

Дело в том, что сигнал с более высокой частотой проходит сквозь стены и хуже огибает препятствия.

Обычная рекомендация: для гарантированной связи в диапазоне 5 ГГц предпочтительно работать в прямой видимости от точки доступа.

В современных стандартах 802.11ac и 802.11ax за счет большего количества каналов можно установить несколько точек доступа на более близком расстоянии, что позволяет снизить мощность без потери или даже выигрыша скорости передачи данных.

В результате использование диапазона 5 ГГц усложняет жизнь злоумышленникам, но улучшает качество связи для клиентов в пределах досягаемости.

Данная функция представлена:

- в точках доступа Nebula и NebulaFlex;

- в межсетевых экранах с функцией контроллера.

Автоисцеление

Как уже говорилось выше, контуры периметра помещения плохо вписываются в круглые схемы точек доступа.Чтобы решить эту проблему, во-первых, нужно использовать оптимальное количество точек доступа, во-вторых, снизить взаимное влияние.

Но если просто вручную уменьшить мощность передатчиков, такие прямые помехи могут привести к ухудшению связи.

Особенно это будет заметно, если выйдет из строя одна или несколько точек доступа.

Auto Healing позволяет быстро регулировать мощность без потери надежности и скорости передачи данных.

При использовании этой функции контроллер проверяет состояние и функциональность точек доступа.

Если один из них не работает, то соседним дается указание увеличить мощность сигнала, чтобы заполнить «белое пятно».

Как только точка доступа снова заработает, соседние точки получат указание уменьшить мощность сигнала, чтобы уменьшить взаимные помехи.

Бесшовный Wi-Fi-роуминг

На первый взгляд эту технологию сложно назвать повышением уровня безопасности; скорее, наоборот, облегчает клиенту (в том числе и злоумышленнику) переключение между точками доступа в одной сети.А вот если используются две и более точки доступа, нужно обеспечить удобную работу без лишних проблем.

Кроме того, если точка доступа перегружена, она хуже справляется с такими функциями безопасности, как шифрование, возникают задержки при обмене данными и другие неприятные вещи.

В этом плане бесшовный роуминг является отличным подспорьем для гибкого распределения нагрузки и обеспечения бесперебойной работы в защищенном режиме.

Настройка пороговых значений уровня сигнала для подключения и отключения беспроводных клиентов (Порог сигнала или Диапазон уровня сигнала)

При использовании одной точки доступа эта функция в принципе не имеет значения.Но при условии работы нескольких точек, управляемых контроллером, можно организовать мобильное распределение клиентов по разным ТД.

Стоит напомнить, что функции контроллера точки доступа имеются во многих линейках роутеров от Zyxel: ATP, USG, USG FLEX, VPN, ZyWALL. Вышеуказанные устройства имеют функцию отключения клиента, подключенного к SSID со слабым сигналом.

«Слабый» означает, что сигнал ниже порога, установленного на контроллере.

После отключения клиента он отправит зондирующий запрос на поиск другой точки доступа.

Например, клиент подключился к точке доступа с сигналом ниже -65дБм, если порог отключения станции равен -60дБм, в этом случае точка доступа отключит клиента с таким уровнем сигнала.

Теперь клиент запускает процедуру переподключения и уже будет подключаться к другой точке доступа с сигналом, превышающим или равным -60дБм (порог сигнала станции).

Это важно при использовании нескольких точек доступа.

Это предотвращает ситуацию, когда большинство клиентов скапливаются в одной точке, а другие точки доступа простаивают. Кроме того, можно ограничить подключение клиентов со слабым сигналом, которые, скорее всего, находятся за периметром помещения, например, за стеной в соседнем офисе, что также позволяет рассматривать данную функцию как косвенный метод. защиты.

Переход на WiFi 6 как один из способов повышения безопасности

Ранее в предыдущей статье мы уже говорили о преимуществах прямых средств правовой защиты.«Особенности защиты беспроводных и проводных сетей.

Часть 1 – Прямые меры защиты» .

Сети Wi-Fi 6 обеспечивают более высокую скорость передачи данных.

С одной стороны, новая группа стандартов позволяет увеличить скорость, с другой — на той же площади можно разместить еще больше точек доступа.

Новый стандарт позволяет использовать меньше энергии для передачи на более высоких скоростях.

Повышенная скорость передачи данных .

Переход на WiFi 6 предполагает увеличение скорости обмена до 11Гбит/с (тип модуляции 1024-QAM, каналы 160 МГц).

При этом новые устройства с поддержкой Wi-Fi 6 имеют более высокую производительность.

Одной из основных проблем при реализации дополнительных мер безопасности, таких как VPN-канал для каждого пользователя, является падение скорости.

С WiFi 6 будет проще реализовать дополнительные системы безопасности.

БСС раскраски

Ранее мы писали, что более равномерное покрытие может снизить проникновение сигнала Wi-Fi за пределы периметра.Но при дальнейшем росте количества точек доступа даже использования Auto Healing может оказаться недостаточно, поскольку «чужой» трафик из соседней точки все равно будет проникать в зону приема.

При использовании BSS Coloring точка доступа оставляет специальные метки (цвета) на своих пакетах данных.

Это позволяет игнорировать влияние соседних передающих устройств (точек доступа).

Улучшенный MU-MIMO

В 802.11ax также есть важные улучшения технологии MU-MIMO (многопользовательский режим – несколько входов, несколько выходов).MU-MIMO позволяет точке доступа одновременно взаимодействовать с несколькими устройствами.

Но в предыдущем стандарте эта технология могла поддерживать только группы из четырех клиентов на одной частоте.

Это облегчило передачу, но не прием.

WiFi 6 использует многопользовательский MIMO 8x8 для передачи и приема.

Примечание.

802.11ax увеличивает размер нисходящих групп MU-MIMO, обеспечивая более эффективную производительность сети Wi-Fi. Многопользовательский восходящий канал MIMO — это новое дополнение к 802.11ax.

OFDMA (множественный доступ с ортогональным частотным разделением каналов)

Этот новый метод доступа и управления каналом разработан на основе технологий, которые уже зарекомендовали себя в сотовой технологии LTE. OFDMA позволяет отправлять более одного сигнала по одной и той же линии или каналу одновременно, назначая временной интервал для каждой передачи и применяя частотное разделение.В результате не только увеличивается скорость за счет лучшего использования канала, но и повышается безопасность.

Краткое содержание

Сети Wi-Fi с каждым годом становятся все более безопасными.Использование современных технологий позволяет организовать приемлемый уровень защиты.

Достаточно хорошо себя зарекомендовали прямые методы защиты в виде шифрования трафика.

Не забывайте о дополнительных мерах: фильтрация по MAC, сокрытие идентификатора сети, Rogue AP Detection (Rogue AP Containment).

Но есть и косвенные меры, улучшающие совместную работу беспроводных устройств и увеличивающие скорость обмена данными.

Использование новых технологий позволяет снизить уровень сигнала с точек, делая покрытие более равномерным, что хорошо сказывается на работоспособности всей беспроводной сети в целом, в том числе на безопасности.

Здравый смысл подсказывает, что для повышения безопасности хороши все средства: как прямые, так и косвенные.

Такая комбинация позволяет максимально усложнить жизнь злоумышленнику.

Полезные ссылки:

- Telegram чат Zyxel

- Форум оборудования Zyxel

- Много полезных видео на канале Zyxel (Youtube)

- Особенности защиты беспроводных и проводных сетей.

Часть 1. Прямые меры защиты

- Wi-Fi или витая пара – что лучше?

- Синхронизируйте точки доступа Wi-Fi для совместной работы

- Wi-Fi 6: нужен ли обычному пользователю новый стандарт беспроводной связи, и если да, то почему?

- WiFi 6 MU-MIMO и OFDMA: два столпа вашего будущего успеха

- Будущее Wi-Fi

- Использование мультигигабитных коммутаторов как философия компромисса

- Два в одном, или миграция контроллера точки доступа на шлюз

- WiFi 6 уже здесь: что предлагает рынок и зачем нам нужна эта технология

- Улучшение производительности Wi-Fi. Общие принципы и полезные вещи

- Улучшение производительности Wi-Fi. Часть 2. Особенности оборудования

- Улучшение производительности Wi-Fi. Часть 3. Размещение точек доступа

- Синхронизируйте точки доступа Wi-Fi для совместной работы

- Ваши 5 центов: Wi-Fi сегодня и завтра

-

Развлекательный Портал От Мамута.

19 Oct, 24 -

Экспорт Данных Mocap В Unity3D

19 Oct, 24 -

Ozon Сменил Генерального Директора

19 Oct, 24 -

Четыре Трети E-30

19 Oct, 24 -

Hitachi Больше Не Будет Производить Пк

19 Oct, 24