За последнее десятилетие помимо методов извлечения секретов или выполнения других несанкционированных действий злоумышленники стали использовать непреднамеренную утечку данных и манипулирование выполнением программ по побочным каналам.

Традиционные методы атаки могут быть дорогостоящими с точки зрения знаний, времени и вычислительной мощности.

Атаки по побочным каналам, с другой стороны, могут быть более легко реализованы и неразрушающими, поскольку они раскрывают или манипулируют физическими свойствами, доступными во время нормальной работы.

Используя статистические методы для обработки измерений по побочным каналам или внося неисправности в частные каналы чипа, злоумышленник может получить доступ к его секретам в течение нескольких часов.

Ежегодно выпускается более 5000 миллионов смарт-карт, а на рынки выходят новые встроенные криптографические технологии, поэтому растет потребность в обеспечении безопасности как бизнеса, так и конфиденциальности.

В Нидерландах компания Riscure создала Inspector, который предоставляет научно-исследовательским лабораториям, а также производителям новые, высокоэффективные возможности обнаружения угроз безопасности.

Система Inspector Risk поддерживает различные методы анализа побочных каналов (SCA), такие как анализ энергопотребления (SPA/DPA), синхронизации, радиочастот, а также электромагнитный анализ (EMA) и атаки помех (FI), такие как сбои напряжения, сбои тактового сигнала и лазерные манипуляции.

Встроенные функциональные возможности системы поддерживают многочисленные криптографические алгоритмы, прикладные протоколы, интерфейсы и инструментарий.

Система позволяет расширять и внедрять новые методы и пользовательские приложения для обнаружения уязвимостей.

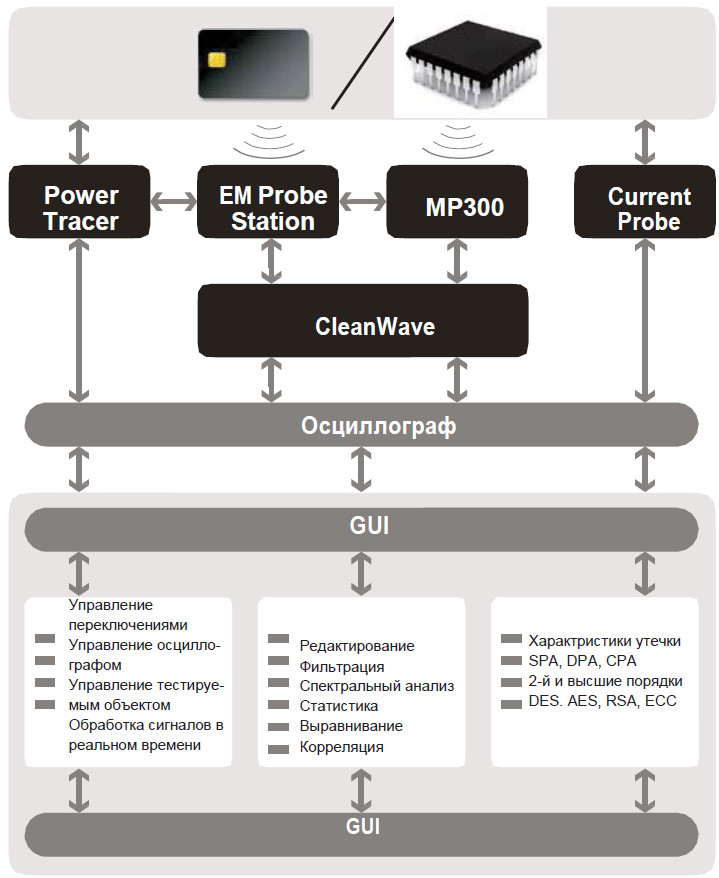

К системе анализа боковых каналов Inspector СКА включает в себя:

- Мощность Трейсер;

- установка станции электромагнитного зондирования ЭМ Зонд;

- генератор триггеров icWaves;

- фильтр CleanWave;

- датчик тока.

Датчик тока.

Среди основных «плюшек» можно выделить основные:

- Это единый интегрированный инструмент для анализа побочных каналов и тестирования с внесением ошибок;

- Inspector соответствует требованиям EMVco и CMVP Common Criteria к тестированию побочных каналов;

- Это открытая среда, включающая исходный код модулей, что позволяет модифицировать существующие методы и включать новые методы тестирования, которые пользователь может разработать для Inspector;

- Стабильное и интегрированное программное и аппаратное обеспечение включает высокоскоростной сбор данных по миллионам трасс;

- Шестимесячный цикл выпуска программного обеспечения позволяет пользователям быть в курсе новейших методов тестирования побочных каналов в полевых условиях.

Инспектор доступен в разных версиях на одной платформе:

- Инспектор СКА предлагает все необходимые возможности для проведения анализа побочных каналов ДПА И ЕМА .

- инспектор Ф.

И.

предлагает полную функциональность для внедрения ошибок (атак возмущений), а также дифференциальный анализ ошибок ( ДФА ).

- Инспектор Ядро и SP (Signal Processing) предлагает базовые функции SCA, реализованные в отдельных модулях и предоставляющие доступный программный пакет для сбора или последующей обработки данных.

Инспектор СКА

После получения результатов измерений доступны различные методы обработки сигналов для создания нескольких трасс с высоким уровнем сигнала и низким уровнем шума.Были разработаны функции обработки сигналов, которые учитывают тонкие различия между обработкой сигналов ЭМ, мощности и РЧ-трасс.

Мощное графическое представление трассировок Inspector позволяет пользователям выполнять временной анализ или проверять трассировки, например, на наличие уязвимостей.

СПА .

Выполнение DPA при внедрении ECC

Для многих реализаций безопасности, которые в настоящее время считаются устойчивыми к SPA, основное внимание при тестировании обычно уделяется методам дифференциального тестирования (т. е.

DPA/ цена за конверсию ).

С этой целью Inspector предлагает широкий спектр настраиваемых методов, охватывающих широкий спектр криптографических алгоритмов и широко используемые алгоритмы, такие как (3)DES, AES, RSA и ECC.

ЭМ-излучение чипа для поиска наилучшего местоположения при реализации DEMA

Ключевая особенность

- Это решение сочетает в себе методы анализа мощности (SPA/DPA/CPA), электромагнитные (SEMA/DEMA/EMA-RF) и бесконтактные методы тестирования (RFA).

- Скорость сбора данных значительно повышается за счет тесной интеграции осциллографа с Inspector.

- Передовые методы эквализации используются для предотвращения дрожания тактовых импульсов и рандомизации.

- Пользователь может настроить модули криптоанализа, которые поддерживают атаки первичного и высшего порядка по всем основным алгоритмам, таким как (3)DES, AES, RSA и ECC.

- Используется расширенная поддержка предметно-ориентированных алгоритмов, включая SEED, MISTY1, DSA, включая Camellia.

Аппаратное обеспечение

Помимо рабочей станции PC Inspector, SCA использует аппаратное обеспечение, оптимизированное для сбора данных и сигналов побочного канала:- Power Tracer для SPA/DPA/CPA на смарт-картах

- Станция ЭМ-зондов для SEMA/DEMA/EMA RF

- Текущий зонд для SPA/DPA/CPA на встроенных устройствах

- Фильтр CleanWave с Micropross MP300 TCL1/2 для RFA и RF EMA

- IVI-совместимый осциллограф

Инспектор СКА

Ведущий инженер внутренней безопасности Джо Джон Коннор говорит о системе:

«Inspector произвел революцию в том, как мы оцениваем дифференциальное сопротивление нашей продукции.

атака с потреблением энергии ДПА.

Его сила заключается в том, что он объединяет процессы сбора и анализа, которые позволяют нам быстро оценить эффективность новых разработок криптографического оборудования.

Более того, его превосходный графический интерфейс позволяет пользователю визуализировать энергетические сигнатуры собранных дискретных данных по отдельности или одновременно — что неоценимо при подготовке данных для DPA во время атаки, — в то время как его мощные аналитические библиотеки поддерживают наиболее часто используемые коммерческие алгоритмы шифрования.

Своевременные обновления программного обеспечения и технологий, поддерживаемые Riscure, помогают нам поддерживать безопасность наших продуктов».

инспектор Ф.

И.

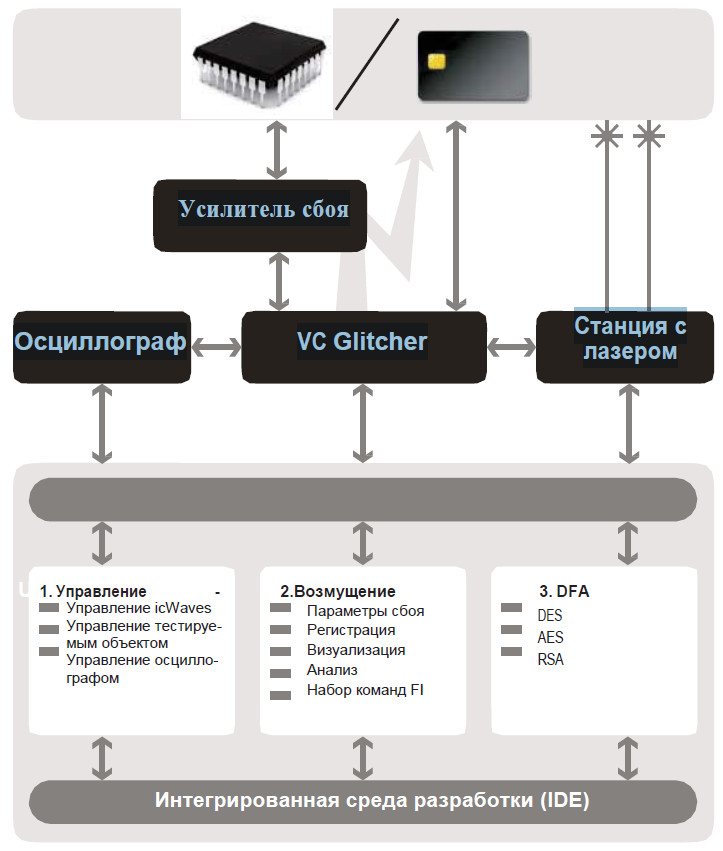

Inspector FI – Fault Injection – предлагает широкий спектр функций для выполнения тестирования с внесением ошибок в технологии смарт-карт и встроенных устройств.

Поддерживаемые методы тестирования включают сбои тактового сигнала, сбои напряжения и атаки оптического лазера.

Атаки с внедрением ошибок, также известные как атаки возмущения, изменяют поведение микросхемы, вызывая сбой в использовании.

С помощью Inspector FI пользователи могут проверить, можно ли извлечь ключ, вызывая сбои в криптографических операциях чипа, обходя такие проверки, как аутентификация или статус жизненного цикла, или изменяя способ работы программы на чипе.

Обширные настраиваемые параметры

Inspector FI включает большое количество настраиваемых пользователем параметров для программного управления переключением и помехами, такими как импульсы различной длительности, повторение импульсов и изменения уровня напряжения.Программное обеспечение представляет результаты, показывая ожидаемое поведение, сброс карты и неожиданное поведение, а также ведет подробную регистрацию.

Модули атаки DFA доступны для основных алгоритмов шифрования.

Используя «мастер», пользователи также могут создать собственную программу нарушений с помощью API.

Ключевая особенность

- Непараллельная и легко воспроизводимая точность и синхронизация для всего сбойного оборудования.

- Сценарии разработки атак с использованием мощной системы команд и встроенного инспектора IDE.

- Расширенные возможности конфигурации инспектора для автоматического тестирования с внесением ошибок.

- Лазерное оборудование для мультигликтинга на обратной и лицевой сторонах карты, изготовленное по индивидуальному заказу для тестирования методом глитч-инъекции.

- Модули DFA для реализации популярных алгоритмов шифрования, включая RSA, AES и 3DES.

- Переход на многоточечный лазер дает возможность воздействовать на микросхему сразу в нескольких местах.

- Синхронизация, зависящая от операции, с использованием триггерного генератора icWaves может предотвратить контрмеры и предотвратить потерю выборки.

Аппаратное обеспечение

Inspector FI может использоваться со следующими аппаратными компонентами для проведения атак:- VC Glitcher с дополнительным усилителем глюков

- Диодная лазерная станция с возможностью многоточечного обновления

- PicoScope 5203 или IVI-совместимый осциллограф

Inspector FI с VC Glitcher, триггерным генератором icWaves, усилителем глюков и лазерной станцией Генератор VC Glitcher формирует ядро архитектуры внедрения ошибок системы Inspector. Используя сверхбыструю технологию FPGA, можно генерировать ошибки длительностью до двух наносекунд. Аппаратное обеспечение имеет удобный интерфейс программирования.

Созданная пользователем неисправная программа перед запуском теста загружается в ПЛИС.

VC Glitcher включает в себя интегральную схему для внесения выбросов напряжения и тактовых импульсов, а также выходной канал для управления лазерной станцией.

Станция диодного лазера состоит из специального набора мощных диодных лазеров со специальной оптикой, которые быстро и гибко управляются с помощью VC Glitcher. Оборудование выводит оптическое тестирование на новый уровень, обеспечивая эффективную множественную неисправность, точный контроль мощности, а также быстрый и предсказуемый отклик на переключение импульсов.

Модернизировав станцию диодного лазера до многоточечной версии, можно протестировать несколько областей на чипе, используя разные временные параметры и напряжения питания.

Запуск по сигналу с использованием триггерного генератора icWaves

Дрожание тактового сигнала, случайные прерывания процесса и длительность процесса, зависящая от данных, требуют гибкого переключения при сбоях и сбора данных по побочным каналам.Генератор icWaves системы Inspector создает триггерный импульс в ответ на обнаружение в реальном времени отличий от заданной модели в источнике питания чипа или электромагнитном сигнале.

Устройство оснащено специальным режекторным фильтром, обеспечивающим обнаружение соответствия модели даже в зашумленных сигналах.

Опорную трассу, используемую для сопоставления модели внутри устройства FPGA, можно изменить с помощью функций обработки сигналов инспектора.

Смарт-карта, обнаружившая внесение ошибки, может инициировать механизм защиты для удаления конфиденциальных данных или блокировки карты.

Компонент icWaves также можно использовать для запуска отключения карты всякий раз, когда энергопотребление или профиль EM отклоняются от стандартной работы.

Лазерная станция (LS) с возможностью многоточечного доступа,

с микроскопом и координатным столом

Интегрированная среда разработки (IDE)

Среда разработки Inspector предназначена для обеспечения максимальной гибкости использования SCA и FI для любых целей.

- Открытый API: упрощает внедрение новых модулей.

- Исходный код: Каждый модуль имеет собственный исходный код, поэтому модули можно адаптировать к пожеланиям пользователя или использовать в качестве основы для создания новых модулей.

инспектор Ф.

И.

Inspector сочетает в себе методы внесения ошибок и анализа побочных каналов в одном высокопроизводительном пакете.

Пример анализа поведения отказов:

Область атак по побочным каналам быстро развивается: каждый год публикуются новые результаты исследований, которые становятся достоянием общественности или делают обязательную сертификацию схем и стандартов.

Inspector позволяет пользователям быть в курсе новых разработок и регулярных обновлений программного обеспечения, реализующих новые технологии.

Теги: #информационная безопасность #уязвимость #атаки #Инженерные системы #взлом #защита #бесконтактные смарт-карты #криптопроцессор

-

Сказало Ли Поколение Pepsi Книгам «Нет»?

19 Oct, 24