Краткая справка Некоторое время пользовался одной из систем технического контроля.

процессе возникла необходимость редактирования проекта ПЛК.

Поскольку систему устанавливала американская компания, то проект был реализован на контроллере Allen Bradley, а именно 1756-L61. Совпадение? Не думайте.

Хотя любовь американцев к Аллену Брэдли — это скорее всего лишь мое наблюдение.

И ни в коем случае это не реклама данного производителя контроллера.

Перейдем к делу.

Разделы проекта были защищены от редактирования, благодаря «мудрой» политике разработчика в стиле «Ничего не трогайте, без нас!» Это приведет к нарушению норм безопасности эксплуатации контролируемого агрегата.

И т. д." Признаюсь, никто не ставил перед собой задачу изменить технологическую логику объекта.

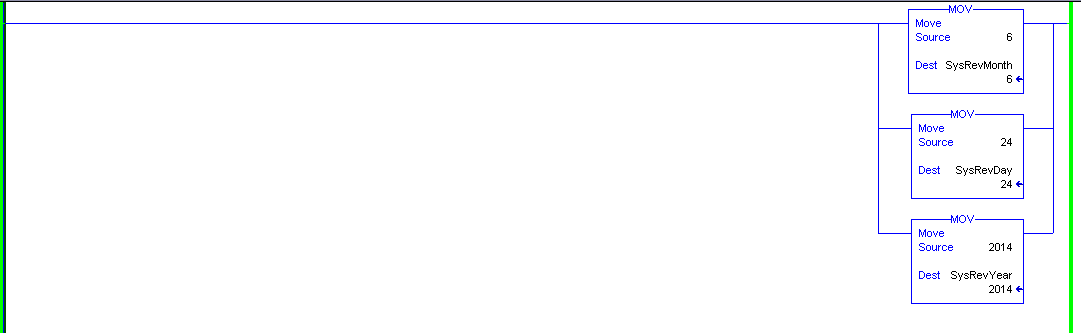

Речь шла лишь о создании пары переменных для последующего вывода в Панель оператора с возможностью изменения настройки.

Но защита не позволила даже создать вместо константы новую переменную.

Поэтому желание взломать безопасность меня полностью переполнило.

Давайте начнем

Для подключения к контроллеру я использовал RSLogix 5000 V19.01.00 (CPR 9 SR 3).

Серый фон редактора проекта указывает на то, что редактирование раздела запрещено.

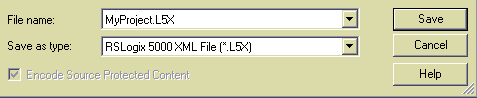

Перейдите в меню «Файл» -> «Сохранить как.

» и сохраните файл в формате XML RSLogix 5000 .

L5X:

Откройте сохраненный проект *.

L5X в текстовом редакторе, например Notepad++.

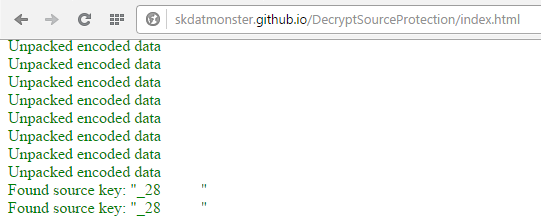

Скопируйте содержимое и перейдите к онлайн-дескриптору: skdatmonster.github.io/DecryptSourceProtection/index.html .

Вставьте содержимое в левое окно.

Внимание! Копирование может занять некоторое время.

Мы ждем в предвкушении.

Мой файл был размером 1,9 МБ: это занимало примерно 15-20 реальных секунд.

Скопировано? Нажмите «Расшифровать-> ».

Получаем картину, подобную этой.

Где «Распакованные закодированные данные» — неудачная попытка расшифровки.

Прокрутите немного вниз – Аллилуйя! Вот он – расшифрованный ключ.

Теперь мы готовы перейти ко второй части, а именно к снятию защиты с каждого раздела проекта.

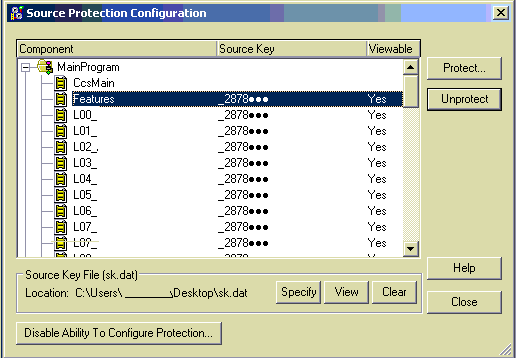

С помощью Notepad++ создаем файл разблокировки sk.dat и вставляем в него уже известный нам ключ для снятия защиты проекта.

Перейдите в Инструменты -> Безопасность -> Настроить защиту источника.

Нажимаем «Указать» и выбираем путь к нашему файлу sk.dat.

Дальше все еще проще – выберите раздел проекта и нажмите «Снять защиту».

Атрибуты «Исходный ключ» и «Просмотр» исчезнут, подтверждая, что раздел разблокирован.

Таким образом, мы поступаем так с каждым интересующим нас в плане редактирования разделом.

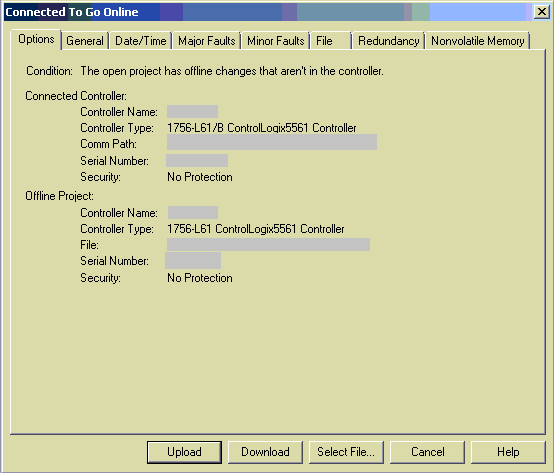

Подключаемся онлайн к нашему контроллеру — он предложит загрузить проект. Мы согласны.

И через пару минут после загрузки проекта заходим в любой раздел, с которого ранее была снята защита.

Вуаля!

Белый фон редактора кода проекта подтверждает нам, что теперь мы можем редактировать раздел.

Цель достигнута.

Если вы впоследствии переместите или удалите файл с помощью ключа снятия защиты проекта, редактирование будет запрещено.

Поэтому вам придется повторить действия для создания нового файла sk.dat.

Послесловие

По иронии судьбы, а может быть даже из-за «буйной» фантазии разработчика кода, в моем случае ключ отличался от пароля доступа к Панели оператора системы управления всего на один символ.А именно, подчеркивание.

Всем удачи! Теги: #Аллен-Брэдли #ПЛК #хакинг #защита #проект #Промышленное программирование

-

Целомудрие

19 Oct, 24 -

Эрстед, Ганс Кристиан

19 Oct, 24 -

Новая Функция Notion И 3 Приложения

19 Oct, 24 -

Сохранить Gmail

19 Oct, 24 -

In20Years.com - Взлетай В Облака

19 Oct, 24 -

Небольшой Конкурс Хайку На It-Тему.

19 Oct, 24