Сравнительно недавно мы опубликовали небольшой видеокурс и несколько статей о том, как можно провести бесплатный аудит безопасности сети с помощью решений Контрольно-пропускной пункт .

На этот раз мы хотели бы описать аналогичную процедуру, но только с использованием решений Фортинет .

Фортинет

Фортинет является ярким представителем бессменных лидеров UTM/NGFW-решений.

Ранее мы публиковали соответствующий отчет Gartner 2017 г.

.

Пожалуй, флагманским продуктом этой компании является ФортиГейт — шлюз безопасности (его мы рассмотрим далее).

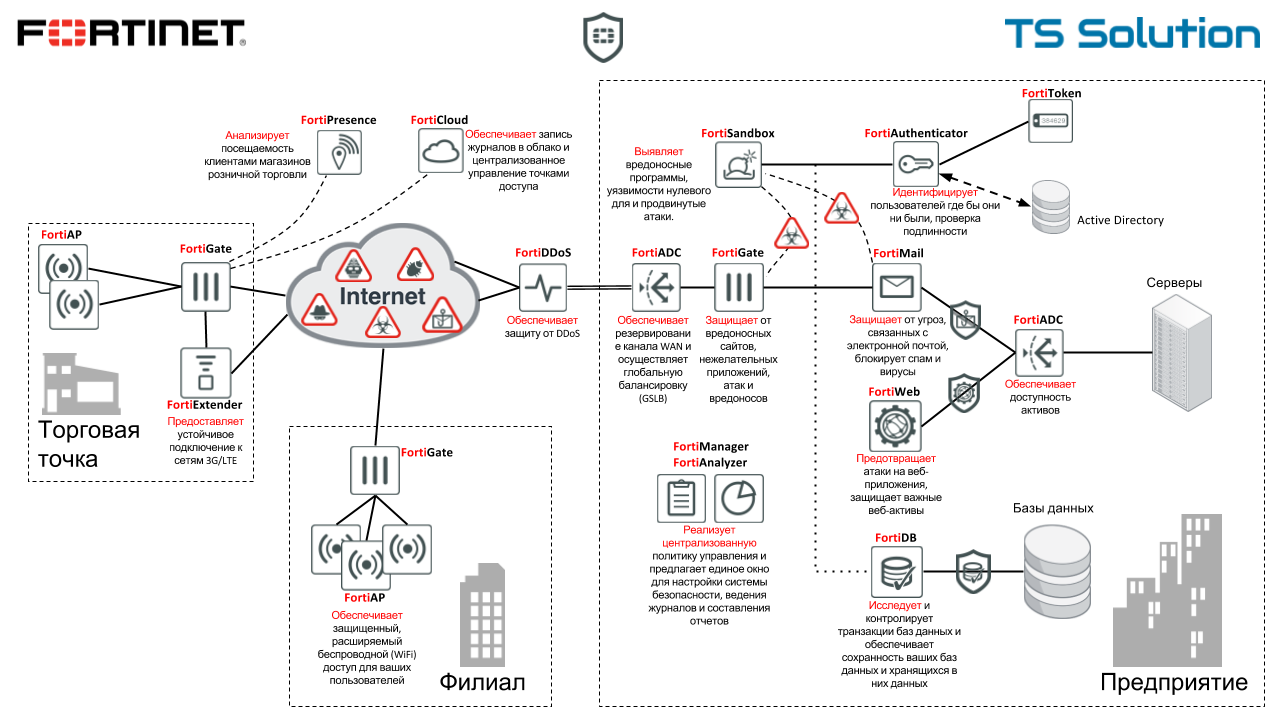

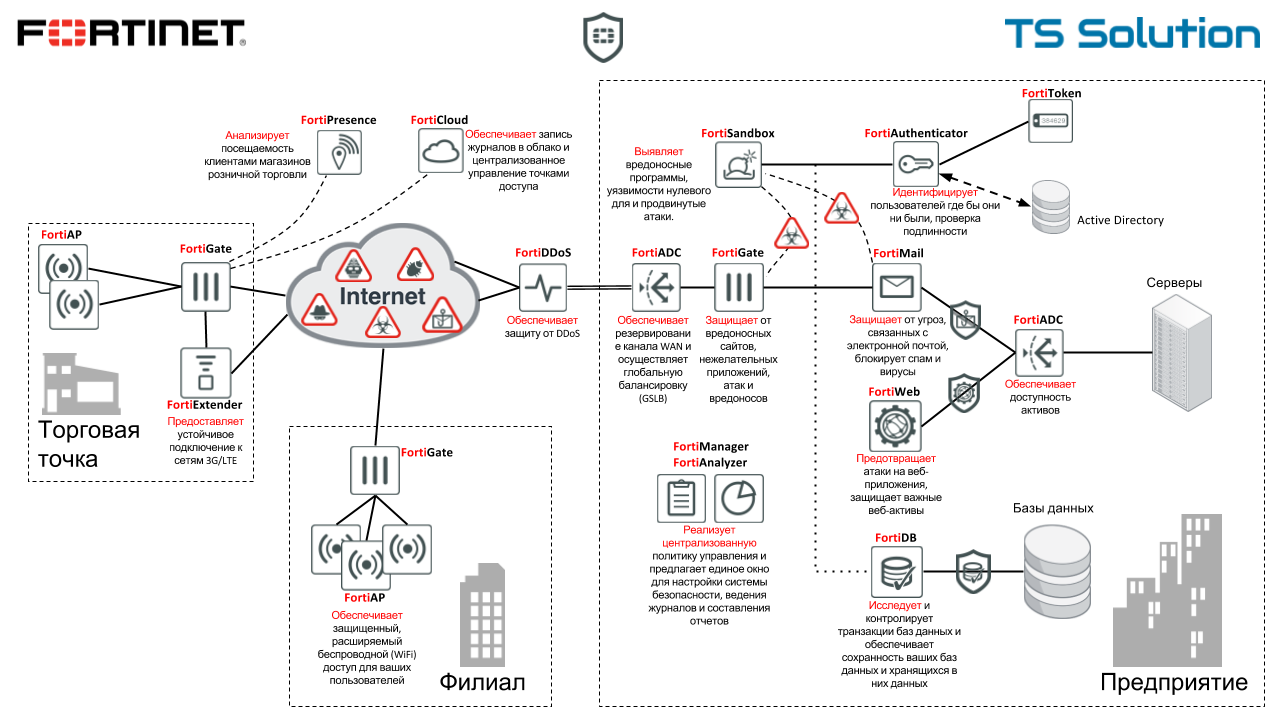

Однако продуктовый портфель компании гораздо шире, как видно из картинки выше.

Вот краткий список: ФортиГейт — Межсетевой экран нового поколения (NGFW); ФортиМенеджер — Централизованное управление устройствами Fortinet; FortiAnalyzer — Централизованный сбор данных событий (логов) со всех устройств Fortinet; FortiПесочница — Защита от целевых атак (песочница); ФортиПочта — Защищает от спама, вредоносного ПО во вложениях и других угроз электронной почты; ФортиВеб — Межсетевой экран для ваших веб-приложений; ФортиSIEM — Система сбора, анализа и корреляции событий; ФортиСвитч — Коммутаторы Фортинет; FortiClient — Защита компьютеров пользователей; ФортиADC — Контроллер доставки приложений; ФортиДБ — Защита базы данных; ФортиАутентификатор — Двухфакторная аутентификация (2FA) и SSO-доступ; ФортиТокен — Токены для двухфакторной аутентификации (2FA); ФортиАП - Беспроводная точка доступа; FortiExtender — усилитель сигнала 3G/LTE; FortiPresence — Анализ посещаемости; ФортиОблако — Сохранение логов в облаке; ФортиДДоС — Предотвращение DDoS-атак.

Вы можете узнать больше о решениях Fortinet читай здесь или посмотрите наш предыдущий вебинар: Здесь мы кратко обсуждаем современные угрозы, историю компании, линейку продуктов, модели FortiGate, интерфейс устройств и так далее (очень рекомендую это видео для быстрого ознакомления с компанией Fortinet).

Программа оценки киберугроз (CTAP)

Fortinet предоставляет бесплатную возможность провести аудит сетевой безопасности с помощью решения FortiGate. Эта программа называется Программа оценки киберугроз (CTAP) .Принцип аудита довольно прост — в вашей сети устанавливается FortiGate, который анализирует трафик (позже мы рассмотрим, что именно анализируется).

При этом существует несколько вариантов такого «пилотного» проекта, который обычно длится от двух до четырех недель.

Давайте посмотрим на них.

1) Копирование трафика (One-Arm Sniffer)

Самый простой и в то же время самый популярный метод — анализ копии трафика.FortiGate подключается к порту SPAN коммутатора, который отражает интересующий трафик.

Обычно анализируется трафик между основным коммутатором и интернет-шлюзом.

Поскольку FortiGate работает только с копией трафика, ваша сеть не подвергается риску.

Мы рассмотрим этот метод подробно.

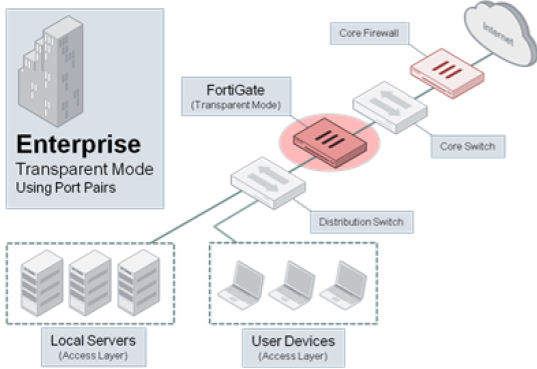

2) В режиме моста (Прозрачный режим)

Менее популярный способ.В этом случае FortiGate устанавливается в режиме моста и через него проходит реальный трафик.

Этот метод выбирается редко, поскольку в этом случае необходимо изменить физическую топологию сети и организовать технологическое окно при переключении.

Устройство FortiGate против виртуальной машины FortiGate

Для аудита вы можете выбрать две версии FortiGate: Appliance (аппаратная) и VM (виртуальная машина).У каждого метода есть свои плюсы и минусы.

1) Устройство FortiGate

«Железное» устройство.

Как правило, для теста дается несколько вариантов (в зависимости от объема обрабатываемого трафика):

Прибор можно получить для тестирования только по запрос партнерам Fortinet. Плюсы:

- Не требуется выделение виртуальных ресурсов (которых часто не хватает);

- Высокая производительность;

- Вы тестируете реальное устройство и можете оценить его работу (если рассматривать FortiGate, то чаще всего покупают «железное» решение).

- Ждем Appliance (железа почти всегда не хватает, все тестируется).

С виртуальными машинами все проще.

2) ФортиГейт ВМ

Виртуальная машина FortiGate. Поддерживаемые гипервизоры - VMware ESXi, KVM, Hyper-V, XenServer .

В виде виртуальных машин доступен не только FortiGate, как видно из рисунка выше.

Плюсы использования FortiGate VM:

- Простота развертывания (импортировано через ovf);

- Скорость развертывания (получить виртуальную машину от партнеров гораздо быстрее, чем аппаратное решение).

- Необходимо выделить виртуальную емкость.

для сети среднего размера (100-200 компьютеров) достаточно виртуальной машины с параметрами 2-4 ядра и 2-4 ГБ оперативной памяти.

Характеристики виртуальных машин:

Далее мы рассмотрим именно этот метод аудита — с использованием виртуальной машины FortiGate.

Создание отчета

Сам FortiGate генерирует огромное количество логов при анализе трафика.

Пример:

Журналы хоть и интересны (показывают используемые приложения, объемы трафика, посещенные сайты, вредоносную активность и т. д.), но не дают полной картины сетевой безопасности.

Гораздо интереснее сложные отчеты, которые можно формировать разными способами:

- Отправляйте журналы в облако Fortinet для дальнейшего анализа.

.

Функция доступна только для аппаратных устройств.

Пожалуй, это самый простой вариант. По итогам аудита партнер предоставляет подробный отчет о безопасности вашей сети.

Есть одно НО — не все готовы отправлять свои логи во внешний мир (даже в облако Fortinet).

В этом случае есть компромиссные варианты.

- Собирайте логи локально на устройстве, а затем передайте их партнеру для анализа в одном архиве.

.

Есть ограничение в 100 МБ.

Этот вариант используется очень редко.

- Отправка журналов в локальный FortiAnalyzer. .

В этом случае все логи хранятся у вас и вы можете формировать отчеты каждый час, а не только по окончании пилотного проекта.

Единственное, вам придется дополнительно развернуть FortiAnalyzer (это несложно).

Кроме того, для виртуального решения нет возможности отправлять логи в облако для анализа.

Состав отчета

В случае использования локальный FortiAnalyzer У нас имеется большое количество типов отчетов:Т.

к.

мы делаем комплексный анализ сетевой безопасности, то отчет нас будет больше интересовать Оценка киберугроз .

Этот отчет содержит большой объем информации о состоянии сети: Состав отчета

На первой странице вы увидите общее резюме, что-то вроде:

Ниже вы можете увидеть статистику по «опасным» приложениям:

Обнаруженные уязвимости:

Статистика по скачанным вирусам:

Объемы трафика для конкретных приложений:

Категории использованных сайтов:

И многое другое.

Пример отчета можно найти Скачать здесь .

Заключение

В целом этот вариант аудита дает достаточно подробную статистику по вашей сети, которая будет полезна любой компании.По результатам тестирования можно будет сделать выводы об эффективности существующих средств защиты, существующих угрозах или просто о качестве решений.

Фортинет .

Если вас заинтересовал такой тест, то смело адрес .

На этом первая часть заканчивается.

Во второй части мы рассмотрим процесс настройки и формирования отчета.

В опросе могут участвовать только зарегистрированные пользователи.

Войти , Пожалуйста.

Проводили ли вы подобный аудит сетевой безопасности? 16,67% Да 5 66,67% Нет, но планирую 20 16,67% Нет и не планирую 5 Проголосовали 30 пользователей.

6 пользователей воздержались.

Теги: #Сетевые технологии #ИТ-инфраструктура #Системное администрирование #Антивирусная защита #аудит #fortigate #fortinet #fortianalyzer #fortianalyzer #fortianalyzer #fortianalyzer #fortianalyzer #fortianalyzer #fortianalyzer #fortianalyzer #fortianalyzer #CTAP #checkoint #оценка киберугроз #оценка киберугроз

-

Что Такое Сертификация Университета Oracle?

19 Oct, 24 -

Обновление Nexus 4 До Android 4.4 В Linux

19 Oct, 24 -

Оригинальная Капча. Часть 2. Продолжение

19 Oct, 24 -

Пятница: Crm Для Татуировок

19 Oct, 24