Компания Apple исправленный опасную уязвимость в сервисе iCloud, которая позволяла подбирать пароли учетных записей Apple ID, обходя ограничение системы безопасности на количество неправильных попыток ввода пароля.

Исходный код эксплоита для этой уязвимости, получивший название iDict, был опубликовано ранее в сервисе GitHub. По словам автора, этот инструмент также может обойти систему двухфакторной аутентификации Apple ID.

100% рабочая атака по словарю Apple ID iCloud, позволяющая обойти Ограничения по блокировке учетной записи и Вторичная аутентификация ни на каком счету.

iDict исправлен.

Прекратите его использование, если не хотите блокировать свою учетную запись.

#Чем больше ты знаешь - ! ★ (@pr0x13) 2 января 2015 г.

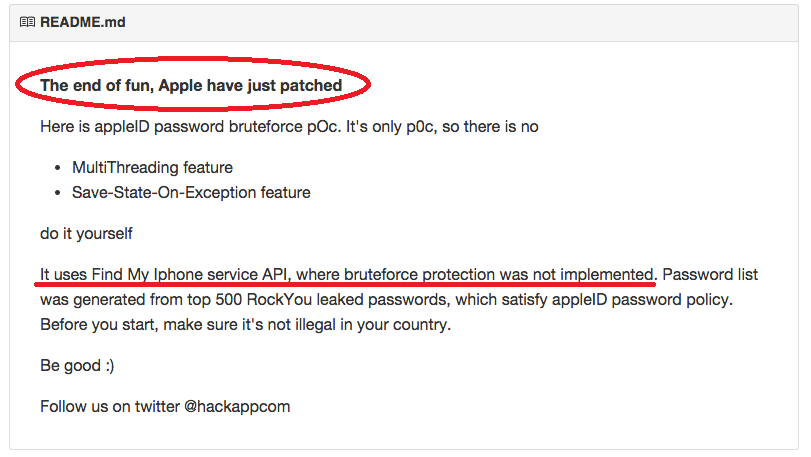

Несколько месяцев назад мы написал о другой, но похожей уязвимости в iCloud, позволявшей злоумышленникам осуществить брутфорс-атаку на учетные записи Apple ID. Инструмент назывался iBrute, и его исходный код одно время также был выложен в открытый доступ.

Теги: #icloud #информационная безопасность

Компания Apple исправленный уязвимость в сервисе iCloud (точнее, в его функции «Найти iPhone»), позволявшая злоумышленникам осуществить атаку типа грубая сила и выберите пароль для учетной записи службы (т. е.

получите пароль Apple ID).

Злоумышленникам уже должен был быть известен адрес электронной почты учетной записи, тогда они могли бы использовать скрипт, чтобы воспользоваться уязвимостью службы и получить доступ к учетной записи.

Предположительно, именно этой уязвимостью воспользовались злоумышленники, которые похищен фотографии знаменитостей и разместил их в открытом доступе.

Ранее исходный код инструмента iBrute для проведения этой атаки был размещен на GitHub. Таким образом, кто угодно мог воспользоваться этой уязвимостью и осуществить атаку на сервис (который в нормальной ситуации должен был заблокировать доступ к аккаунту пользователя после нескольких неудачных попыток ввода пароля Apple ID).

Конечно, пользователи, которые использовали сложные пароли для своих учетных записей, меньше всего пострадали от этой уязвимости.

Описание файла сценария iBrute на GitHub теперь включает следующий отказ от ответственности (см.

снимок экрана ниже).

Apple исправила эксплойт в своем онлайн-сервисе «Найти iPhone», который мог быть использован хакерами для получения доступа к личным фотографиям, хранящимся в учетных записях iCloud, принадлежащих примерно 100 знаменитостям.Теги: #icloud #безопасность #информационная безопасность

-

Как Мы Сделали Правильное Производство

19 Oct, 24 -

Код Профилирования С Помощью Llvm

19 Oct, 24 -

Сравнение Браузеров Css3 И Html5 (V 2.0)

19 Oct, 24