В прошлом году мы написал что правоохранительные органы США объявили в розыск автора знаменитого банковского вредоносного ПО Zeus. С помощью этой вредоносной программы с банковских счетов пользователей по всему миру были украдены сотни миллионов долларов, а сам бот уже давно породил большое количество своих клонов.

Недавно Ф.

Б.

И.

повысился вознаграждение за информацию, ведущую к его поимке, до 3 миллионов долларов.

Это максимум награда , который когда-либо объявлялся для тех, кто участвует в кибер-делах.

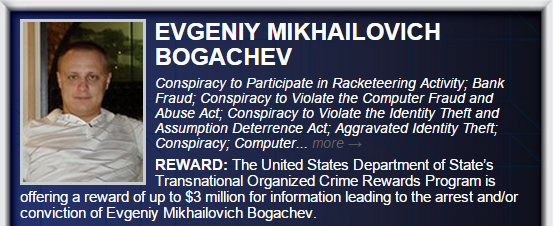

Человек под псевдонимом «Славик» давно известен в криминальном мире и упоминается как автор некоторых самых ранних версий Зевса.

В начале прошлого года мы также написал о задержании правоохранительными органами еще одного киберпреступника.

Речь идет об авторе еще одного банковского троянца SpyEye под псевдонимом «Грибодемон».

Этот бот был основан на исходном коде Zeus.

Рис.

Обратите внимание на автора Зевса с сайта fbi.gov. История с Зевсом продолжается уже довольно давно.

Первые версии бота появились на свет в 2007 году или даже раньше.

Что отличало Zeus от других вредоносных программ, так это то, что он стал первым набором инструментов для криминального ПО, или полнофункциональным инструментом для кражи данных онлайн-банкинга из различных банков и передачи этой информации на сервер злоумышленников.

Для проведения подобных операций в него был включен файл конфигурации, который позволял злоумышленникам быстро перенаправлять его на нужные им цели (банковские сайты).

С тех пор появилось несколько поколений или версий Зевса, совокупный финансовый ущерб которых оценивается более чем в полмиллиарда долларов.

Число различных семейств или модификаций этого вредоносного ПО и ботнетов на его основе уже исчисляется несколькими десятками.

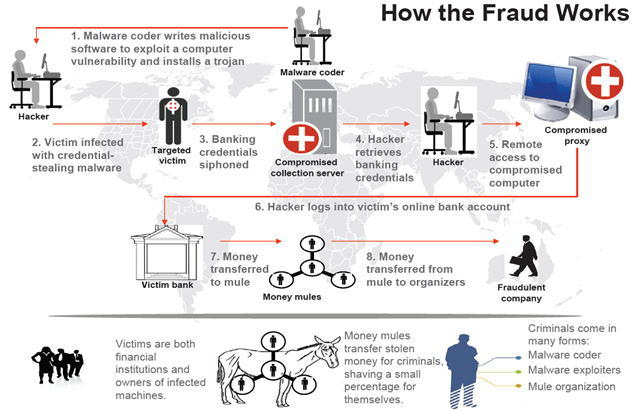

Рис.

Типичная схема работы киберпреступников, использующих банковские вредоносные инструменты, в том числе Zeus.

- Автор троянца разрабатывает необходимый функционал бота.

- Ответственность за распространение скомпилированных исполняемых файлов троянской программы несет оператор (хакер).

Он может обратиться к услугам спамеров для организации спам-рассылок, «айфреймеров» для перенаправления законных пользователей взломанных сайтов на трояна или другие известные в киберпреступном мире методы.

- Пользователь заражается банковским трояном, после чего использует браузер (содержащий вредоносный код) для работы с онлайн-банкингом.

Конфиденциальные данные, указанные при работе с системой онлайн-банкинга, передаются на сервер злоумышленников.

- Оператор (хакер) получает данные, отправленные ботом на предыдущем шаге.

- Оператор может использовать другой скомпрометированный компьютер (прокси) для проведения мошеннических операций со счетом жертвы, скрывая таким образом источник атаки.

- Используя прокси, указанный в предыдущем пункте, оператор входит в кабинет онлайн-банкинга пользователя, используя пару логин/пароль, украденную на шаге 4.

- Средства со счета потерпевшего небольшими порциями переводятся на несколько фиктивных банковских счетов, а затем обналичиваются в банкоматах различными лицами, участвующими в преступной схеме (мулами).

- Организатор (координатор) всей преступной схемы получает средства от «мулов», при этом каждый из «мулов» получает свою долю.

-

Тотальная «Гаджетизация» Населения

19 Oct, 24 -

Заметки О Пользователе На Habrahabr.ru

19 Oct, 24