Специалисты компании отчет что злоумышленники активно эксплуатируют уязвимость удаленного выполнения кода (RCE) CVE-2013-3906 в ОС (Windows Vista SP2 и Windows Server 2008 SP2), Office (2003-2007-2010) и программе Microsoft Lync. Уязвимость связана с некорректной обработкой файлов изображений TIFF различными компонентами ОС и продуктами компании.

Злоумышленник может инициировать удаленное выполнение кода с помощью специально созданного файла TIFF. Файл может быть доставлен по электронной почте или через вредоносную веб-страницу.

При открытии такого контента в уязвимой системе злоумышленники могут установить вредоносный код в систему пользователя, получив права текущей учетной записи.

Полный список уязвимого программного обеспечения доступен по адресу связь .

Сегодня мы выпустили рекомендации по безопасности 2896666, касающиеся проблемы, которая затрагивает клиентов, использующих Microsoft Windows Vista и Windows Server 2008, Microsoft Office 2003–2010 и все поддерживаемые версии Microsoft Lync. Нам известно о целенаправленных атаках, в основном на Ближнем Востоке и в Южной Азии.Компания рекомендует использовать следующие рекомендации перед выпуском исправления безопасности.Текущие версии Microsoft Windows и Office не подвержены этой проблеме.

Эксплойт требует взаимодействия с пользователем, поскольку атака замаскирована под электронное письмо с просьбой к потенциальным жертвам открыть специально созданное вложение Word.

- Используйте инструмент Fix it, который доступен здесь.

связь и отключает кодек воспроизведения файлов TIFF для ОС и связанных с ней установленных продуктов.

Обратите внимание, что это можно сделать вручную, изменив значение системного реестра и подробнее инструкции в разделе «Предлагаемые действия» -> «Временные решения».

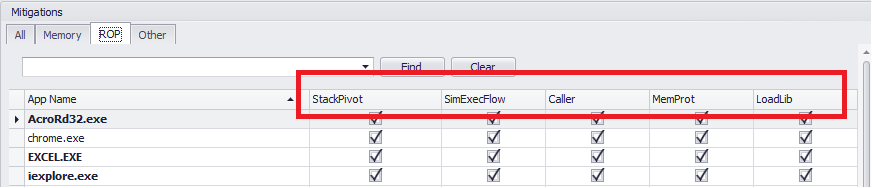

- Используйте инструмент ЭМЕТ .

Последняя версия которого (EMET v4) уже содержит все рекомендуемые настройки в активном состоянии после установки (работающие приложения уже включены в список контролируемых).

Для устранения уязвимости используются следующие параметры EMET: StackPointer, Caller, SimExec, MemProt.

Теги: #CVE-2013-3906 #информационная безопасность

-

Uber Начал Работу В Киеве

19 Oct, 24 -

Разработка Приложений На Языке Scala.

19 Oct, 24 -

Крестовый Поход Против Наличных Денег

19 Oct, 24