Брайан Кребс написал в своем блоге объемистую статью, в которой представлен интересный взгляд на то, кто и как связан с группой Carbanak, которая, как известно, взломала около 100 финансовых учреждений и украла около 1 миллиарда долларов.

Ниже представлен перевод этой статьи (комментарии пишите в личные сообщения).

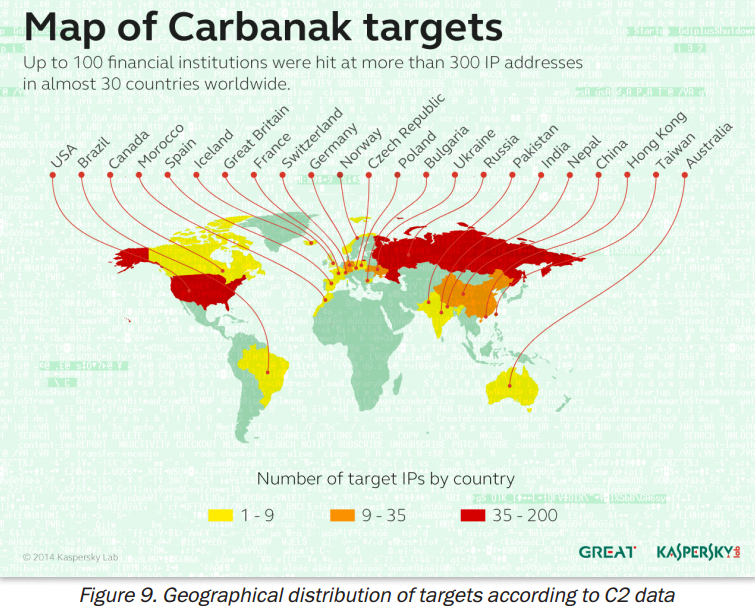

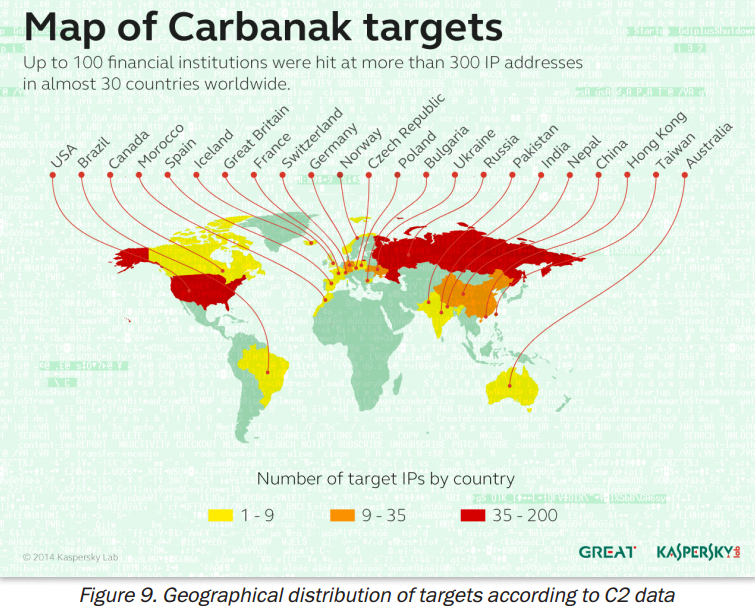

Самая известная киберпреступная группировка — группа Carbanak. Этих хакеров из Восточной Европы обвиняют в краже у банков более миллиарда долларов.

Сегодня мы рассмотрим некоторые убедительные доказательства, связывающие Carbanak с российской охранной фирмой, утверждающей, что сотрудничают с некоторыми из крупнейших брендов в области кибербезопасности.

Группа Carbanak получила свое название от вредоносного банковского программного обеспечения, которое использовалось при бесчисленных киберкражах.

Эта группа, пожалуй, наиболее известна тем, что проникала в банковские сети с помощью зараженных файлов Microsoft Office, а затем использовала этот доступ для снятия наличных в банкоматах.

По оценкам «Лаборатории Касперского», Carbanak, вероятно, украл более 1 миллиарда долларов, но в основном у российских банков.

Недавно я услышал от исследователя информационной безопасности Рона Гилметта, что он обнаружил некоторые интересные сходства в журналах веб-сайтов, которые ранее отвечали за распространение вредоносного ПО, используемого группой Carbanak.

Например, домены «weekend-service[dot]com», «coral-travel[dot]com» и «freemsk-dns[dot]com» были идентифицированы несколькими охранными фирмами как центры распространения мошеннического программного обеспечения Carbanak. Записи истории WHOIS для всех трех доменов содержат один и тот же номер телефона и факса, принадлежащий Xicheng Co. в Китае — 1066569215 и 1066549216, каждый из которых начинается с +86 (телефонный код Китая) или +01 (США).

Каждая запись также включает один и тот же адрес электронной почты: «[email protected]».

По данным ThreatConnect, по меньшей мере 484 домена были зарегистрированы на адрес [email protected] или на один из 26 адресов электронной почты, связанных с теми же телефонными номерами и китайской компанией.

«По меньшей мере 304 из этих доменов были связаны с вредоносным плагином, который ранее приписывался деятельности Carbanak», — сообщает ThreatConnect. Давайте вернемся к этим двум телефонным номерам: 1066569215 и 1066549216. На первый взгляд они кажутся одинаковыми, но при ближайшем рассмотрении они немного отличаются посередине.

Среди очень немногих доменов, зарегистрированных под этими китайскими номерами, на которых не было обнаружено вредоносного ПО, есть веб-сайт cubehost[dot]biz», который был зарегистрирован в сентябре 2013 года на 28-летнего человека.

Артем Тверитинов из города Пермь, Россия.

Сайт Cubehost[dot]biz в настоящее время неактивен, но, судя по всему, он принадлежит российской фирме Инфокуб.

Сайт InfoCube — infokube.ru — также зарегистрирован на Артёма Тверитинова.

В истории WHOIS для infokube.ru имеются десятки записей, но только самая старая, оригинальная запись 2011 года содержит адрес электронной почты [email protected]. На этот же адрес электронной почты был зарегистрирован профиль Артема Тверитинова из Перми в В контакте с .

Господин Тверитинов указан как «Генеральный директор ИнфоКуб» в пресс-релиз от московской охранной организации FalconGaze, фирмы, которая в партнерстве с InfoKube реализовала «защиту данных и мониторинг персонала» в российском коммерческом исследовательском институте.

Кстати, компания Falcongaze вчера заявил о своей технологии перехвата сообщений Telegram, на что Павел Дуров ответил, что их программа это троян .

В собственных пресс-релизах «ИнфоКуб» говорится, что компания также занимается разработкой «системы защиты информации от несанкционированного доступа» для Перми и Пермского края, а также участвует в ряде консалтинговых проектов, связанных с «информационной безопасностью», реализуемых совместно с Главным управлением.

Управление МВД России.

На сайте компании указано, что InfoKube сотрудничает с различными фирмами по обеспечению безопасности, включая Symantec и Kaspersky. Последний подтверждает, что InfoKube был «очень второстепенным партнером» «Лаборатории Касперского» и занимался в основном системной интеграцией.

Zyxel сообщает, что у нее нет партнеров с именем InfoKube. По данным ESET, «Infokube не является и никогда не был партнером ESET в России».

В связи с выводами Гильметта мне очень хотелось спросить г-на Тверитинова, как номера телефонов и факсов китайской организации, чей номер телефона стал синонимом киберпреступности, оказались скопированы именно в WHOIS Cubehost. Запросы господину Тверитинову я отправлял по электронной почте и через его страницу ВКонтакте.

Сначала я получил дружелюбный ответ по электронной почте, в котором выражалось любопытство по поводу моего запроса, а также вопрос, как я нашел его электронную почту.

В процессе составления более подробного вопроса я заметил, что профиль ВКонтакте, который Тверитинов регулярно вел с апреля 2012 года, теперь удален безвозвратно.

Страница профиля Артема и его фотографии практически исчезли с экрана на одном мониторе, пока я писал ему письмо на другом.

Вскоре после удаления страницы Тверитинова «ВКонтакте» я получил от него электронное письмо.

Проигнорировав мой вопрос о внезапном исчезновении профиля в соцсети, Тверитинов заявил, что он не регистрировал Cubehost.biz и что его личная информация была украдена и использована в регистрационных записях Cubehost.biz. «Наша компания никогда не делала ничего противозаконного и ведет всю деятельность в соответствии с законодательством Российской Федерации», — сообщил он по электронной почте.

«Кроме того, довольно глупо использовать наши персональные данные для регистрации доменов, которые будут использоваться для преступлений, поскольку [мы] специалисты по информационной безопасности».

Оказывается, InfoKube/Cubehost также использует большое количество IP-адресов, управляемых ООО «Санкт-Петербургская сеть Интернет» («ПИН»), интернет-провайдером в Санкт-Петербурге.

Например, многие из вышеупомянутых доменных имен, которые фирмы по кибербезопасности связали с распространением Carbanak (например, freemsk-dns[dot.com), размещаются на интернет-адресах Cubehost. Поиск регистрационных записей для блока 146.185.239.0/24 выявил физический адрес в районе Рас-эль-Хайма, Объединенные Арабские Мираты.

Регион стремится завоевать репутацию налоговой гавани и места, где легко создавать полностью анонимные оффшорные компании.

В том же списке RIPE указано, что жалобы на интернет-адреса в этом блоке следует направлять на адрес «[email protected]».

Этот санкт-петербургский хостинг-провайдер «ПИН» приобрел высокую степень позорной репутации и, вероятно, заслуживает дальнейшего расследования, учитывая его репутацию приюта для всевозможных интернет-негодяев.

Фактически, Дуг Мэдори, директор по интернет-аналитике в Дин , назвал компанию ООО «Санкт-Петербургская Интернет Сеть» как «.

возможно, ведущего претендента на название «Мос Эйсли Интернет»» (ссылка на космодром полно инопланетных преступников в фильме «Звездные войны» 1977 года).

Мадори объясняет, что очень плохая репутация ООО «Сеть Интернета Санкт-Петербурга» связана с предрасположенностью провайдера скрывать огромные куски блоков интернет-адресов, которые на самом деле ему не принадлежат, а затем это украденное адресное пространство повторно сдается спамерам и другим интернет-пользователям.

нападавшие.

Со своей стороны, Гильметт указывает на многолетнюю историю другой гнусной деятельности, происходящей в адресном пространстве Интернета, по-видимому, принадлежащем Тверитинову и его компании.

Например, в 2013 году Microsoft захватила множество припаркованных там доменов, которые использовались в качестве узлов управления для вредоносного ПО Citadel, нацеленного на онлайн-банкинг, и все эти домены имели один и тот же адрес «Xicheng Co.».

информацию в ваших записях WHOIS. В сентябре 2011 года появился отчет в блоге по безопасности dynamoo.com. примечания Несколько доменов с этой компанией Xicheng Co. Информация WHOIS, указывающая на использование трояна Sinowal для краж из онлайн-банкинга, была обнаружена еще в 2006 году.

«Если г-н Тверитинов был осведомлен или непосредственно участвовал хотя бы в небольшой части преступной деятельности, происходящей в его адресном пространстве, то вполне вероятно, что он также может играть роль в других дополнительных преступных предприятиях.

включая, возможно, даже Ограбления кибербанков Carbanak. становятся все более правдоподобными и вероятными», — говорит Гильметт. Остается неясным, в какой степени группа Карбанак все еще активна.

В прошлом месяце российские власти задержали 50 человек, предположительно связанных с организованной группой киберпреступников, члены которой родом из России, Китая, Украины и других стран Европы.

Акция была объявлена крупнейшим арестом финансовых хакеров в России.

Напомню, что это перевод статьи.

Пожалуйста, пишите комментарии в личные сообщения.

Теги: #киберпреступность #карбанак #вирусы #банкоматы #Цитадель #Синовал #информационная безопасность #платежные системы

-

Вирус – Шпионское По? Знаете Ли Вы Знаки?

19 Oct, 24 -

Технические Проблемы С Gmail

19 Oct, 24 -

О Газонах И Опыте

19 Oct, 24 -

Вышла Публичная Бета-Версия Браузера Flock

19 Oct, 24