Пару месяцев назад «Лаборатория Каспески» опубликовала статья о фишинге аккаунтов ВК в Google Play, но не рассказал, как это реализовано и почему такие приложения задерживаются в маркете.

В их статье говорится, что около 1 миллиона пользователей могли стать жертвами фишинга.

Примерно такие же заявки я отменил ещё весной.

Я тогда поспорил с другом, что на рынке есть вредоносные приложения.

Вредоносных приложений найти не удалось, были найдены только фейки для ВКонтакте.

Но возможно я просто недостаточно искал.

Но теперь их уже нельзя было найти на рынке; скорее всего они были удалены после обнаружения «Лабораторией Касперского».

Но на момент моих поисков этих приложений было довольно много.

Основная причина их долголетия заключалась в том, что они используют токены из официального приложения ВКонтакте, в котором они хранятся в открытом виде.

ВКонтакте не может отозвать/изменить свои токены, поскольку не все пользователи хотят или могут обновлять приложение.

Например, кто-то просто не хочет, у кого-то нет места на телефоне.

А если токен поменяли, старая версия приложения перестанет работать.

Токены мне удалось найти за пару минут, что уже говорит о том, что они в коде на виду.

Так вот, при декомпиляции Android-приложений код восстанавливается практически до имен переменных.

Здесь ищем все Activity и классы, имена которых что-то вроде VkLogin, AuthorizationVk. Они будут содержать переменные для ввода логина и пароля, а также ссылки, по которым осуществляются запросы.

В этот момент сразу становится понятно, является ли приложение вредоносным.

В ходе обратного процесса я наткнулся на интересные решения, например, на очень странную конструкцию try-catch, при которой сначала авторизация пытается пройти через токены авторского приложения, а в catch — токены официального приложения.

Мотивы такого странного решения мне до сих пор не ясны.

И большинство сразу использует данные из официального приложения.

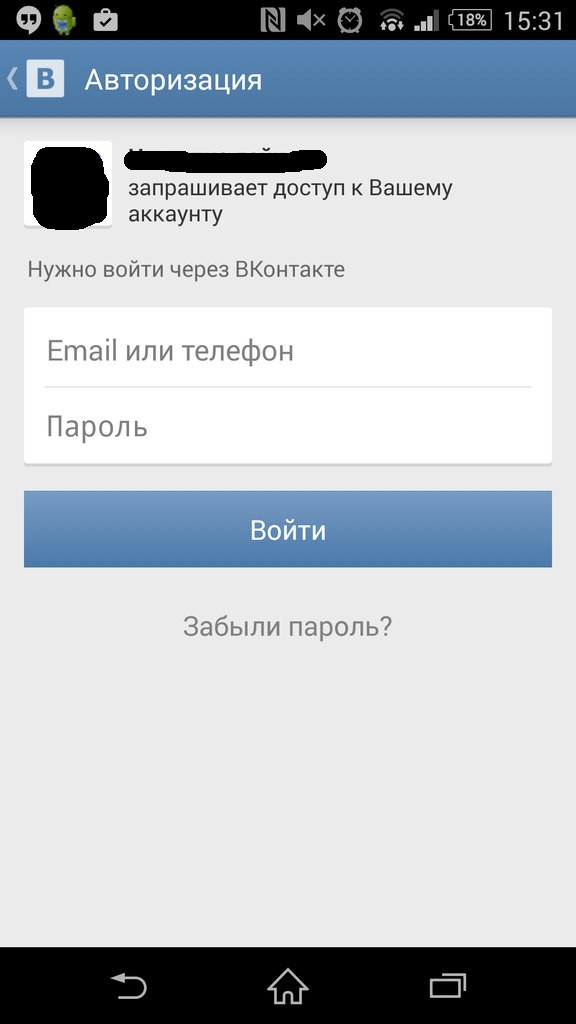

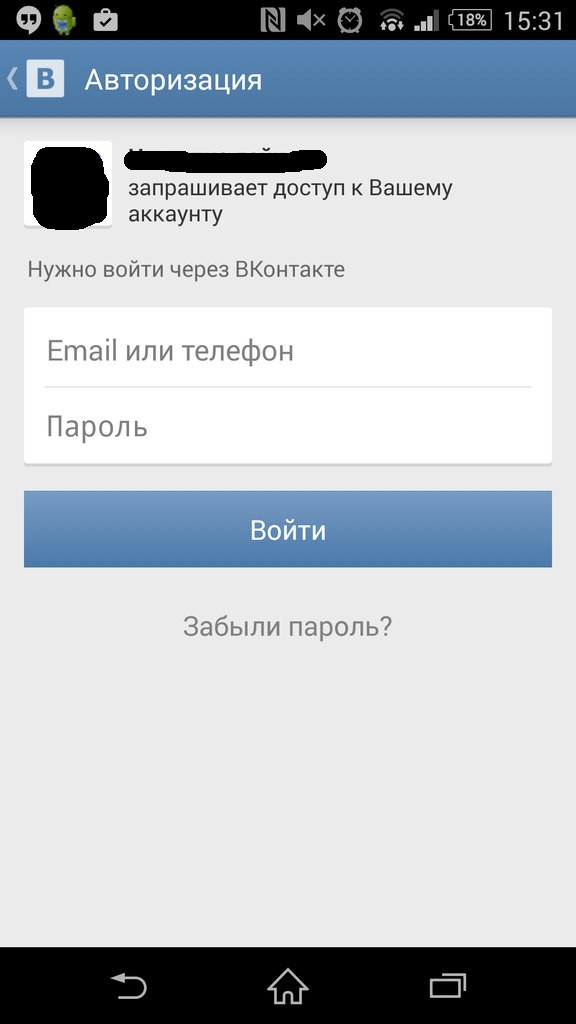

Один из разработчиков решил успокоить пользователей и сделал почти копию авторизации через Oauth2.

И вот как это должно выглядеть

Все приложения не были обфусцированы и ссылка на гейт (php-скрипт, который обрабатывает отправленные на него данные, например, проверяет валидность и записывает в базу данных) также была в понятном виде.

Мелькали одинаковые приложения от одного и того же разработчика, отличались только иконки.

Сразу после публикации заявки выводятся в топ с помощью купленных аккаунтов, с которых пишут отзывы, в которых сообщения о краже аккаунта теряются в процессе.

Заявки — это не просто форма с полями для авторизации.

Это настоящие, хорошо работающие приложения, выполняющие все заявленные функции даже без рекламы.

Некоторые из них продолжают поддерживаться разработчиком после публикации.

Всё для удобства пользователя, но с такой маленькой вредоносной особенностью.

Затем собранные аккаунты пойдут на рынок.

Такие рынки уже стали автоматическими.

В Гугле по запросу «купить аккаунты ВК» будет целый список.

Цена одного аккаунта зависит от «крутости» — количества друзей, подписчиков, фотографий и т. д. И варьируется в среднем от 2 рублей до 2000 рублей.

Такие аккаунты используются для рассылки личных сообщений, продвижения групп/приложений, публикации сообщений в публичных местах и т.п.

Итак, перед установкой приложения следует внимательно просматривать отзывы и с осторожностью относиться к приложениям, требующим вашего имени пользователя и пароля.

А для разработчиков, если запрос логина и пароля — единственный вариант, такое решение следует объяснить.

Теги: #Android #фишинг #ВКонтакте #google play #информационная безопасность

-

Инфографика: Дети И Сми

19 Oct, 24 -

Поиск Звуковых Аномалий

19 Oct, 24 -

Заработные Платы Разработчиков В Армении

19 Oct, 24 -

Iphone В Северной Европе – В Этом Году

19 Oct, 24 -

Подпишитесь На Евроньюс

19 Oct, 24