Изображение: Пексели

DoS-атаки являются одной из крупнейших угроз информационной безопасности в современном Интернете.

Существуют десятки ботнетов, которые злоумышленники арендуют для проведения подобных атак.

Ученые из Университета Сан-Диего провели изучать Как использование прокси помогает снизить негативный эффект от DoS-атак – представляем вашему вниманию основные тезисы данной работы.

Введение: прокси как инструмент борьбы с DoS

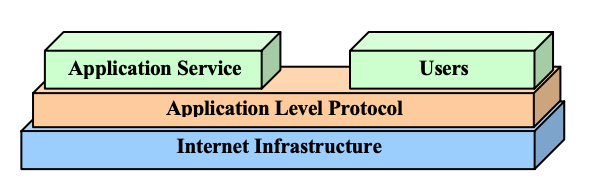

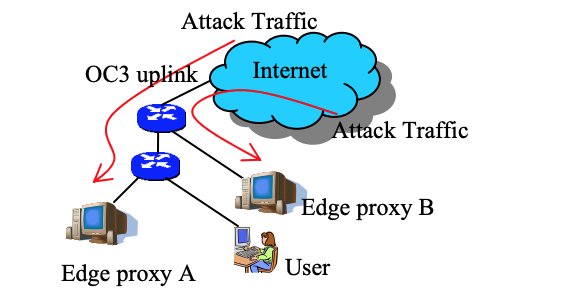

Подобные эксперименты периодически проводят исследователи из разных стран, но их общая проблема — нехватка ресурсов для моделирования атак, приближенных к реальности.Тесты на небольших стендах не позволяют ответить на вопросы о том, насколько успешно прокси будут противостоять атаке в сложных сетях, какие параметры играют ключевую роль в возможности минимизировать ущерб и т.д. Для эксперимента ученые создали модель типичного веб-приложения — например, сервиса электронной коммерции.

Он работает с использованием кластера серверов; пользователи распределены по разным географическим точкам и используют Интернет для доступа к услуге.

В этой модели Интернет служит средством связи между сервисом и пользователями — так работают веб-сервисы от поисковых систем до инструментов онлайн-банкинга.

DoS-атаки делают невозможным нормальное взаимодействие сервиса и пользователей.

Существует два типа DoS: атаки на уровне приложения и на уровне инфраструктуры.

В последнем случае злоумышленники атакуют напрямую сеть и хосты, на которых работает сервис (например, забивают всю пропускную способность сети флуд-трафиком).

В случае атаки на уровне приложения целью злоумышленника является пользовательский интерфейс — для этого они отправляют огромное количество запросов, чтобы вызвать сбой приложения.

В эксперименте описывались атаки на уровне инфраструктуры.

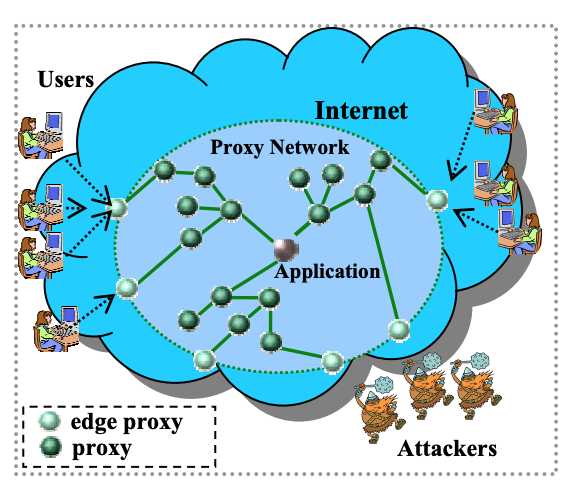

Прокси-сети — один из инструментов минимизации ущерба от DoS-атак.

При использовании прокси все запросы пользователя к сервису и ответы на них передаются не напрямую, а через промежуточные серверы.

И пользователь, и приложение не «видят» друг друга напрямую; им доступны только прокси-адреса.

В результате напрямую атаковать приложение невозможно.

На границе сети существуют так называемые Edge Proxy — внешние прокси с доступными IP-адресами, к ним соединение идет в первую очередь.

Чтобы успешно противостоять DoS-атаке, прокси-сеть должна обладать двумя ключевыми возможностями.

Во-первых, такая промежуточная сеть должна играть роль посредника, то есть «достучаться» до приложения можно только через нее.

Это исключит возможность прямой атаки на сервис.

Во-вторых, прокси-сеть должна позволять пользователям взаимодействовать с приложением даже во время атаки.

Экспериментальная инфраструктура

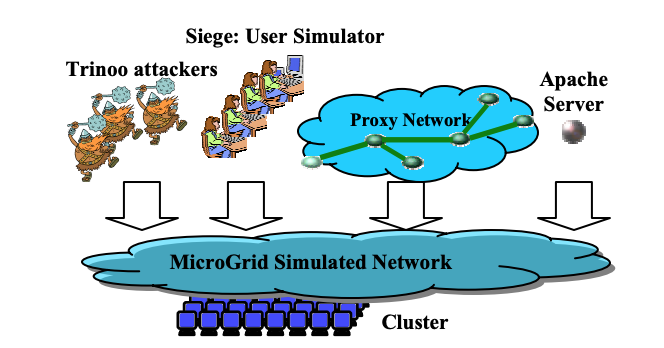

В исследовании использовались четыре ключевых компонента:- реализация прокси-сети;

- веб-сервер Apache;

- инструмент веб-тестирования Осада ;

- инструмент атаки Триноо .

Существует также программное обеспечение для мониторинга сети и управления DoS-атаками.

После получения списка IP-адресов демон Trinoo отправляет UDP-пакеты целям в указанное время.

В ходе эксперимента использовались два кластера.

Симулятор MicroGrid работал на кластере Xeon Linux с 16 узлами (серверы 2,4 ГГц с 1 гигабайтом памяти на каждом компьютере), подключенном через концентратор Ethernet 1 Гбит/с.

Остальные программные компоненты были расположены в кластере из 24 узлов (PII Linux-процессоры 450 МГц с 1 ГБ памяти на каждой машине), соединенных концентратором Ethernet 100 Мбит/с.

Два кластера были соединены каналом 1 Гбит/с.

Прокси-сеть размещается в пуле из 1000 хостов.

Edge-прокси равномерно распределены по пулу ресурсов.

Прокси для работы с приложением располагаются на хостах, находящихся ближе к его инфраструктуре.

Остальные прокси равномерно распределены между пограничными и прикладными прокси.

Сеть моделирования

Чтобы изучить эффективность прокси как инструмента противодействия DoS-атаке, исследователи измерили производительность приложения при различных сценариях внешнего воздействия.

Всего в прокси-сети было 192 прокси (из них 64 Edge).

Для осуществления атаки была создана сеть Trinoo, включающая 100 демонов.

У каждого из демонов был канал 100 Мбит/с.

Это соответствует ботнету из 10 тысяч домашних роутеров.

Было измерено влияние DoS-атаки на приложение и прокси-сеть.

В экспериментальной конфигурации приложение имело интернет-канал 250 Мбит/с, а каждый Edge-прокси имел канал 100 Мбит/с.

Результаты эксперимента

По результатам анализа выяснилось, что атака на скорости 250 Мбит/с значительно увеличивает время отклика приложения (примерно в десять раз), в результате чего его использование становится невозможным.Однако при использовании прокси-сети атака не оказывает существенного влияния на производительность и не ухудшает работу пользователя.

Это происходит потому, что пограничные прокси ослабляют эффект атаки, а общие ресурсы прокси-сети выше, чем у самого приложения.

По статистике, если мощность атаки не превышает 6,0Гбит/с (несмотря на то, что общая пропускная способность граничных прокси-каналов составляет всего 6,4Гбит/с), то 95% пользователей не испытывают заметного снижения производительности.

Более того, в случае очень мощной атаки, превышающей 6,4 Гбит/с, даже использование прокси-сети не позволит избежать ухудшения уровня обслуживания для конечных пользователей.

В случае концентрированных атак, когда их сила сосредоточена на случайном наборе краевых прокси.

В этом случае атака забивает часть прокси-сети, поэтому значительная часть пользователей заметит падение производительности.

выводы

Результаты эксперимента позволяют предположить, что прокси-сети могут повысить производительность TCP-приложений и обеспечить привычный уровень обслуживания пользователей даже в случае DoS-атак.Согласно полученным данным, прокси-сети оказываются эффективным способом минимизировать последствия атак; более 90% пользователей не ощутили снижения качества сервиса в ходе эксперимента.

Кроме того, исследователи обнаружили, что по мере увеличения размера прокси-сети масштаб DoS-атак, которым она может противостоять, увеличивается почти линейно.

Следовательно, чем больше сеть, тем эффективнее она будет бороться с DoS.

Полезные ссылки и материалы от Инфатика :

- Исследование: Создание устойчивого к блокировке прокси-сервиса с использованием теории игр

- История борьбы с цензурой: как работает метод flash proxy, созданный учеными из Массачусетского технологического института и Стэнфорда

- Как понять, когда прокси врут: проверка физического местоположения сетевых прокси с помощью алгоритма активной геолокации

- Как замаскироваться в Интернете: сравниваем серверные и резидентные прокси

-

Важность Целевых Страниц

19 Oct, 24 -

Пневматический Дискретный Громкоговоритель

19 Oct, 24 -

Что Должен Уметь Фронтенд-Разработчик

19 Oct, 24 -

Привет Saas | Облачные События

19 Oct, 24