Сегодня системные администраторы отвечают не только за работу офисной техники, настольных компьютеров и сетевой архитектуры компании, но и за настройки и работу корпоративных смартфонов, планшетов и других мобильных устройств.

Не единственным, но главным условием выполнения этих обязанностей является наличие доступа к администрируемым устройствам.

А если в компании более десятка устройств, то доступ к ним должен быть удаленным и централизованным.

С офисной техникой это условие легко выполнить, но в случае с мобильными устройствами условие выполняется только с помощью инструментов управления из семейства Enterprise Mobility Management (EMM).

О возможностях решений класса EMM мы написал в прошлом году .

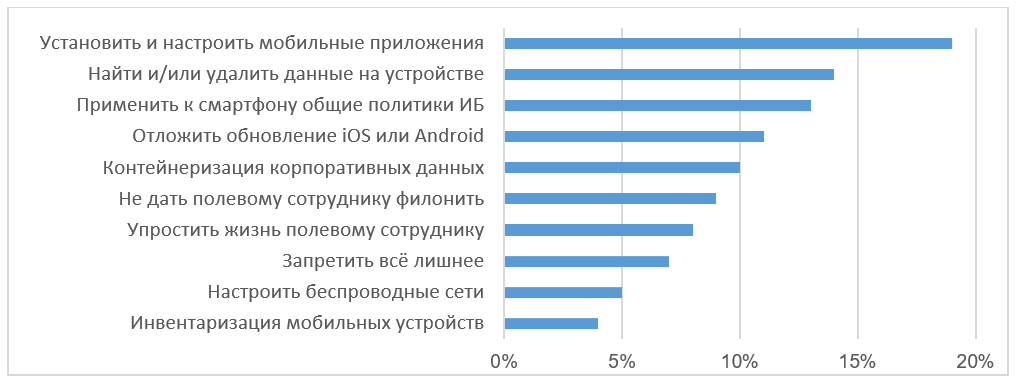

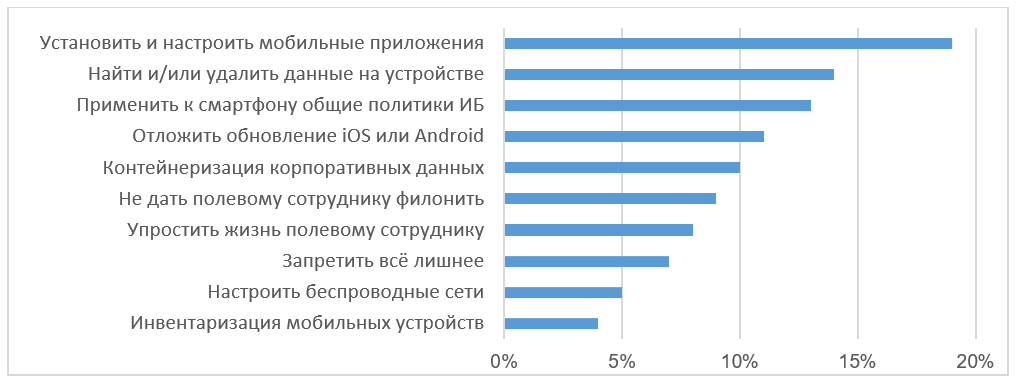

Ниже мы поделимся информацией о наиболее распространенных сценариях использования EMM SafePhone среди наших клиентов в 2020 году.

Основано на реальных событиях

Итак, ТОП-10 практических сценариев использования EMM SafePhone таковы:

1. Установите и настройте мобильные приложения.

Самостоятельная установка приложений из App Store, Google Play и т.п.

на личный смартфон не вызывает проблем у большинства пользователей.

Но в случае с корпоративными пользователями, в том числе менеджерами, эту задачу чаще всего выполняют системные администраторы.

Кроме того, постоянно увеличивается количество корпоративных приложений, релизы которых могут выходить несколько раз в день.

И вам нужно обновиться на нескольких тысячах устройств обязательно до обеда! Отдельная задача — удаленная настройка приложения.

Разработчики операционных систем уже давно придумали управляемую конфигурацию.

Но некоторые разработчики приложений с завидным упорством продолжают изобретать собственные механизмы настройки приложений: кто-то собирает новую ХХ-мегабайтную сборку только для того, чтобы сменить URL, кто-то записывает файлы в память устройства, где сисадмин изменяет их удаленно через SSH.

2. Найдите и/или удалите данные на устройстве.

Такие сервисы, как «Найти мой iPhone», помогают определить местоположение вашего личного устройства, удалить фотографии, учетные записи и другие данные.

Их корпоративным аналогом являются аналогичные функции EMM-систем.

С их помощью вы сможете удаленно заблокировать устройство и попытаться найти его по данным GPS или стереть с него данные без возможности восстановления.

Проблема в том, что пользователь не может сразу сообщить о потере, ведь потерянный телефон может быть единственным средством связи.

Когда администратор отправляет команду удаления данных, возможно, данные уже загружены.

Поэтому важно автоматически блокировать доступ к вашему устройству при первых признаках несанкционированного использования.

Если украли смартфон, первое, что делают, — извлекают из него SIM-карту, чтобы затруднить владельцу поиск устройства.

EMM SafePhone позволяет в этом случае автоматически заблокировать устройство.

3. Примените к смартфону общие политики информационной безопасности.

В большинстве крупных компаний уже утверждена политика информационной безопасности: какие пароли должны быть у пользователей, какие приложения можно использовать, флешки можно или нельзя использовать и т.д. Поэтому проще адаптировать ее под смартфоны и планшеты, чем разрабатывать другую политику.

.

Адаптация неизбежна, так что, например, Firefox от Mozilla не используется вместо Safari в iOS.

4. Отложите обновление iOS или Android.

Мы подробно обсуждали эту тему на одном из наших публикации .Кратко напомним главный вывод: если корпоративное программное обеспечение еще не адаптировано для работы с новой версией мобильной ОС, то лучше запретить его обновление или хотя бы отложить его.

5. Контейнеризация корпоративных данных

Контейнер на мобильном устройстве — это выделенная область памяти, где надежно хранятся корпоративные данные и контролируется доступ.Обычно контейнеры необходимы, если компания разрешает использование корпоративных мобильных устройств в личных целях или разрешен удаленный доступ к корпоративным данным с личных устройств.

Существует два способа контейнеризации: 1) Разрабатывать приложения, которые будут самостоятельно защищать свои данные.

2) Используйте встроенные возможности мобильной ОС.

В нашей практике мы реализуем оба подхода, однако второй подход более универсален.

Так, например, в случае с Android мы рекомендуем использовать «рабочие профили», в которых можно размещать любые приложения — как корпоративные, собственной разработки, так и встроенные или приложения из публичных магазинов.

В результате пользователь получает доступ к почте с помощью обычного встроенного почтового клиента, но не может несанкционированно передать файл из корпоративной почты в мессенджер.

6. Не позволяйте выездному сотруднику бездельничать

Корпоративные мобильные устройства выдаются выездным сотрудникам для повышения производительности.Но «человеческий фактор» никто не отменял.

Поэтому иногда сотрудники предоставляют отчеты «задним числом» или передают информацию о вымышленном местоположении.

Мы рекомендуем запретить изменение даты и времени на устройствах выездных работников и заблокировать доступ к функциям и приложениям, которые могут использоваться для подмены данных GPS. Также на практике имеет смысл получать данные о местоположении не только с помощью специализированного мобильного программного обеспечения полевого работника, но и с помощью системы EMM, в работу которой на устройстве работник не может вмешиваться.

7. Облегчите жизнь выездному сотруднику

Для некоторых сотрудников на местах корпоративный смартфон или планшет может стать первым интеллектуальным мобильным устройством, которым они когда-либо владели.Если передать смартфон такому сотруднику «как есть», он расстроится и будет приставать к техподдержке с бесконечными вопросами типа «Я где-то нажал, все закрыто, что делатьЭ» Панацеей в данном случае является режим цифрового «киоска», в котором пользователю доступны приложения, необходимые ему только для работы.

8. Запретить все ненужное

Самый простой способ превратить устройство в корпоративное — запретить на нем все личное.Но наш опыт показывает, что чем жестче меры безопасности и менее удобны корпоративные сервисы, тем чаще реальная работа ведется с использованием персональных устройств, на которых нет защиты.

9. Настройте беспроводные сети

Любой общий пароль для всех пользователей Wi-Fi в компании — верный путь к перебору и атакам «человек посередине».Поэтому большинство компаний, если и разрешают использование Wi-Fi, то разумно усложняют процедуру аутентификации.

Доступ к Wi-Fi часто необходимо подтверждать с помощью учетных записей и цифровых сертификатов.

Выпустить и загрузить сертификат на каждое мобильное устройство – задача непростая.

В новой версии EMM SafePhone 4.4 мобильные устройства сами генерируют запросы на сертификаты и предоставляют своим пользователям доступ к Wi-Fi.

Еще одна менее типичная задача – настройка мобильного интернета.

Большинство мобильных операторов делают это самостоятельно, но иногда для некоторых регионов или тарифов такая опция недоступна.

В этом случае также выручают EMM-системы, ведь самостоятельно с этой задачей пользователи не справятся.

10. Инвентаризация мобильных устройств

Обычно корпоративная мобилизация начинается с этой задачи.В ЕММ есть вся информация об устройствах, о фактическом использовании корпоративных устройств.

Но важно отметить новую тенденцию подключения и инвентаризации различных видов носимой электроники – мобильного здравоохранения, очков дополненной реальности и т. д. При этом клиенты хотят управлять ими с общей консоли.

Послесловие

Уважаемые читатели, если в вашей практике встречались проблемы, не вошедшие в ТОП-10, поделитесь ими в комментариях.Возможно, коллективный разум подскажет решение.

Теги: #информационная безопасность #ИТ-инфраструктура #Управление персоналом #ИТ-стандарты #ТОП-10 #система mdm #safephone #emm #корпоративная мобильность #инвентаризация мобильных устройств #uem

-

В Чем Разница Между Seo И Sem

19 Oct, 24 -

Идеальный Смартфон, Какой Он?

19 Oct, 24 -

Mongodb: Запросы

19 Oct, 24 -

Статистика Музыки [Гитары]

19 Oct, 24 -

Он-Лайн Трансляция Форума Positive Hack Days

19 Oct, 24