Внедрение цифровых технологий в медицине имеет большие перспективы, позволяя существенно улучшить качество лечения и кардинально изменить подход к ранней диагностике опасных заболеваний.

Поэтому неудивительно, что сегодня в самых технологичных медицинских учреждениях на одну койку приходится до 12 цифровых аппаратов.

При этом медицинские гаджеты при подключении к компьютерной сети превращаются в удобные мишени для кибератак из-за множества уязвимостей во встроенном программном обеспечении.

Давайте разберемся, что нужно организаторам этих атак и как от них защититься?

Зачем злоумышленникам медицинские данные

Простого существования уязвимости недостаточно, чтобы стать целью атаки.

Для совершения нападения преступникам необходима четкая мотивация.

Сегодня основной движущей силой киберпреступности является деньги .

Данные из информационных систем здравоохранения особенно ценны, поскольку они содержат конфиденциальную информацию о здоровье людей, а также полные личные, финансовые и, возможно, биометрические данные.

Преступники могут их перепродать или использовать в своих целях, например, открыть банковский счет для обналичивания средств или выдачи кредита пациенту.

Еще одной причиной кибератак на здравоохранение являются атаки на общественную репутацию.

Публикация медицинской информации об известных людях может скомпрометировать их и привести к краху их общественной или спортивной карьеры.

В 2016 году Хакеры взломали базу данных Всемирного антидопингового агентства.

и опубликовал информацию о спортсменах, употреблявших запрещенные препараты «по медицинским показаниям» в рубрике «Допинговая лицензия».

Несмотря на то, что формально спортсмены ничего не нарушали, это сильно повлияло на их репутацию среди болельщиков.

Угроза публикации информации интимного или психического здоровья, украденной из медицинских баз данных, может стать рычагом воздействия для шантажистов и вымогателей (т. е.

деньги снова в игре).

А если им удастся перехватить контроль над медицинскими имплантатами, на кону могут оказаться жизнь и здоровье пациентов.

И это уже насильственное преступление или даже террористический акт. Есть и другие причины нападений на медицинские учреждения, например, месть недовольных сотрудников и промышленный шпионаж.

Доступ к результатам испытаний новых лекарств на пациентах может сэкономить конкурирующим компаниям время и огромные затраты на проведение аналогичных исследований.

Где хранятся наши данные в цифровом здравоохранении В краткосрочной перспективе развитие цифровой медицины предполагает широкое внедрение электронных медицинских карт, развитие концепции «подключенного пациента» — мониторинга состояния пациентов с помощью IoT-имплантатов — и широкое использование телемедицины.

Хранение медицинской информации в РФ регламентировано.

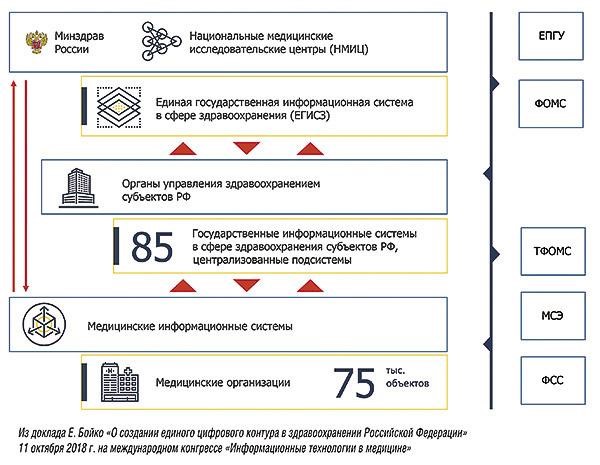

Постановление Правительства Российской Федерации от 5 мая 2018 г.

№ 555 «О единой государственной информационной системе в сфере здравоохранения» .

В соответствии с документом персонализированные интегрированные электронные медицинские карты (ИЭМ) будут вестись и храниться в медицинских информационных системах медицинских организаций (МИС МО), а в одноименной подсистеме Единой государственной информационной системы здравоохранения эти данные будут содержаться.

в анонимизированной форме.

Для обмена информацией подсистемы ИЭМК медицинской организации с внешними системами будет использоваться Реестр электронных медицинских документов (РЭМД) - подсистема, входящая в состав Единой государственной информационной системы здравоохранения.

Источник: Доклад Елены Бойко «О создании единого цифрового контура в здравоохранении Российской Федерации» на международном конгрессе «Информационные технологии в медицине» 11.09.2018. В настоящее время Елена Бойко является заместителем министра здравоохранения РФ и отвечает за цифровизацию медицинской отрасли в стране.

Фактически это означает, что ответственность за сохранность медицинских данных переносится с федерального уровня на региональный и каждая больница будет самостоятельно решать вопросы защиты от кибератак на свои информационные системы.

Ключевые киберугрозы цифровой медицине Здравоохранение в России и во всем мире имеет сложную организационную структуру.

Это предоставляет злоумышленникам значительное количество векторов проникновения в медицинские информационные системы:

- фишинговые атаки, в том числе целевые;

- DDoS-атаки;

- сетевые атаки на уязвимое программное обеспечение;

- вредоносное ПО – программы-вымогатели, шпионские программы, черви, трояны и другие вредоносные программы;

- уязвимости в аппаратном обеспечении, включая носимые медицинские устройства и имплантаты, такие как инфузионные насосы , мозговые имплантаты И кардиостимуляторы ;

- компрометация мобильных медицинских приложений;

- компрометация общедоступных веб-серверов и последующее использование их для проникновения в сети больниц;

- инсайдерские атаки со стороны персонала больниц и сервисных компаний;

- атаки на инфраструктуру, например, на систему охлаждения.

к финансовому и репутационному ущербу.

Так, весной 2017 года Национальная служба здравоохранения Великобритании (NHS) сообщила, что 16 медицинских учреждений из Лондона, Ноттингема, Камбрии, Хартфордшира, Дербишира, Блэкпула и Блэкберна стали жертвами программы-вымогателя WannaCry .

Через скомпрометированные веб-серверы В январе 2018 года шифровальщик SamSam проник в сети нескольких больниц США.

.

В результате этой атаки программа-вымогатель получила более $300 тысяч за расшифровку данных.

В обоих случаях больницы не стали основными жертвами нападения, а скорее пострадали от ковровых бомбардировок.

Гораздо важнее то, что если злоумышленники поставят перед собой цель атаковать медицинскую инфраструктуру, они смогут нанести огромный ущерб ей, ее операторам и владельцам, а главное, пациентам.

Вот пример: тысячи систем климат-контроля производства Resource Data Management, которые используются во многих больницах по всему миру, оказались уязвим для удаленных кибератак .

Гипотетически злоумышленники могли изменить температуру медицинских холодильников и уничтожить хранящиеся в них запасы крови, донорские органы и вакцины.

Рекомендации по защите от кибератак Учитывая критичность последствий кибератак на больницы, к организации защиты следует подходить системно, превращая информационную безопасность в неотъемлемую часть лечебного процесса.

На основе исследований безопасности медицинских учреждений компания Trend Micro, например, разработала следующее: рекомендации по обеспечению информационной безопасности в сфере здравоохранения :

- Отдельные сегменты сети.

Выделение медицинских устройств в отдельный сегмент больничной сети позволит защитить эту часть больничной инфраструктуры от значительной части кибератак.

- Используйте межсетевые экраны, в идеале UTM-системы — межсетевые экраны нового поколения, сочетающие в себе функциональность самого межсетевого экрана, систем предотвращения и обнаружения вторжений, антивируса, фильтрации веб-трафика и контроля приложений.

- Внедрите систему защиты электронной почты от вредоносных программ и фишинговых писем.

- Используйте сканер уязвимостей сетевого оборудования, операционных систем и программного обеспечения.

Позволяет выявить существующие уязвимости в сети до того, как ими смогут воспользоваться злоумышленники.

- Своевременно обновляйте операционные системы и аппаратное обеспечение.

Это исправит обнаруженные ошибки в программном обеспечении и обеспечит защиту от взлома.

Разработайте план установки обновлений и следуйте ему.

- Исследование безопасности новых медицинских изделий.

Это снизит риск того, что устройство станет плацдармом для взлома больницы.

- Провести тестирование на проникновение больничной сети для выявления и устранения существующих слабых мест.

- Организуйте резервное копирование важных данных.

В случае атаки программы-вымогателя возможность быстро восстановить необходимую информацию может оказаться огромным преимуществом.

- Делитесь информацией об атаках и угрозах .

Чем лучше будет организован этот обмен, тем быстрее удастся ликвидировать атаку и тем меньше людей пострадает от ее последствий.

-

Виртуальные Методы И Полиморфизм В C#

19 Oct, 24 -

Пользуемся Домашним Интернетом Мтс.

19 Oct, 24 -

Коктейль «Свободная Ява»

19 Oct, 24 -

Подготовка Расширенных Cgridviews

19 Oct, 24 -

Яндекс Борется С Пробками

19 Oct, 24