Пользуясь первое руководство Из моей серии статей вы настроили и подключили контроллер беспроводной точки доступа Cisco WLC к локальной сети.

Доступ к нему есть, но Wi-Fi для пользователей пока нет. Следующий шаг — подключение существующих точек доступа к контроллеру, который будет обслуживать радиоклиентов.

О том, как это сделать, и пойдет речь сегодня.

Несмотря на открытость протокола CAPWAP, ваш контроллер будет работать только с точками производства Cisco, о чем прямо заявляет производитель.

Сегодня существует несколько классов устройств:

- с одним радиомодулем диапазона 2,4 ГГц (б/г/н), либо с двумя радиомодулями 2,4 и 5 ГГц (а/н).

Из-за засоренности первого диапазона (непересекающихся каналов по 20 МГц всего три: 1, 6, 11) настоятельно рекомендуется выбирать двухдиапазонные точки доступа, так как контроллер имеет средства «втискивания» клиентов в более свободный диапазон 5 ГГц (около 23 каналов);

- с поддержкой высоких скоростей передачи данных (-n), что в основном достигается за счет других модуляций сигнала (MCS), увеличения количества потоков ввода/вывода (MIMO), объединения каналов, игр с межкадровыми интервалами и прочих хитростей).

Необходимо помнить, что скорость передачи данных между клиентом и точкой доступа имеет, грубо говоря, обратную зависимость от расстояния, а общая емкость сегмента сети делится между всеми пользователями;

- с поддержкой подключения внешних антенн, либо со встроенными (выбирайте, хотите ли вы работать в простом офисе с картонными стенами, или на складе, улице,.

);

- наличие возможности работы автономно, либо только через контроллер (Aironet 3600);

- электроника простая по функционалу, либо с наворотами для работы в сложных радиоусловиях (ClientLink, CleanAir,.

)

Выбирайте сами, в зависимости от вашего бюджета и задачи.

Для экспериментов или простой сети вполне подойдут старые, уже не полностью поддерживаемые модели 1121 b/g (но за 15$), или более новые устройства 1131AG. Сколько точек брать, необходимо определять опытным путем, путем измерения уровня сигнала, расчетов, своего и чужого опыта.

В любом случае ничто не помешает вам в дальнейшем просто добавить одну-две новые точки доступа, где будет хорошо виден слабый уровень сигнала (программное обеспечение типа WCS/NCS Он прямо покажет вам место на карте и даже даст совет в режиме планирования).

В этом случае реконфигурация не требуется; контроллер будет автоматически регулировать уровень мощности и частотный план.

Количество поддерживаемых точек доступа определяется лицензией; Для некоторых контроллеров (5508 и 2504) можно приобрести дополнительные лицензии.

Рекомендуется для повышения отказоустойчивости иметь два контроллера и правильно распределять точки между ними.

Об этом, видимо, в другой раз.

Тем временем, если ваши точки доступа происходят из «автономного мира» (AIR-AP-xxx), их необходимо преобразовать в мир контроллера (AIR-LAP-xx).

Все точки доступа поддерживают эту операцию.

Для его проведения вам понадобится сама точка доступа, доступная по сети (с зарегистрированным IP-адресом и известными правами доступа), и либо специальный бесплатная утилита или программное обеспечение управления WCS или NCS, содержащее необходимый инструмент. Вся предварительная прошивка, по большому счету, сводится к следующим операциям:

- перезапись (TFTP) специального образа восстановления в точку доступа

- удаление старого файла конфигурации

- удаление существующего автономного программного обеспечения

- синхронизация часов

- создание сертификата точки доступа, если он еще не существует

«Легкая» точка доступа, купленная из коробки, делает то же самое.

Процесс поиска включает в себя получение устройством IP-адреса, а также получение списка контроллеров, проверку наличия, доступности и загруженности каждого из них и собственно регистрацию на выбранном.

Остановимся на этом вопросе подробнее, так как он является ключевым в данной статье и обычно вызывает больше всего проблем.

Точка доступа может ИЛИ получить IP-адрес от DHCP-сервера (любого производителя: Cisco IOS, Miscosoft, Unix ISC-DHCP), ИЛИ используйте статически настроенный IP-адрес.

В зависимости от обстоятельств вы можете использовать любой метод. В вашем случае может оказаться, что DHCP-сервера поблизости нет (или у вас нет на него прав), либо точка доступа уже установлена в труднодоступном месте (за подвесным потолком).

Либо COM-порта просто больше нигде нет (но мы надеемся, что вы знаете о переходниках USB-COM).

Для настройки точки доступа «вручную» необходимо подключиться к консоли (9600/8/N/1), за исключением модели 1121, у которой нет консольного порта.

При загрузке точка доступа входит в режим получения адреса и поиска контроллера.

По умолчанию логин и пароль" Циско "(с большой буквы), давать возможность пароль тот же.

После определенного количества неудачных попыток точка перезагружается и продолжает процесс бесконечно.

Чтобы предотвратить перезагрузки, давайте отменим их следующей недокументированной командой: debug capwap client no-reload

Далее мы явно задаем адрес точке: capwap ap ip address <ip_address> <subnet mask>

capwap ap ip default-gateway <gw_address>

Внимание! Облегченная точка доступа использует специальный вариант IOS, в котором режим конфигурации недоступен.

По-хорошему он и не нужен: все настройки конфигурации точка получает от контроллера в момент регистрации на нем.

Исключением является небольшой набор статических конфигураций, например IP-адрес.

Теоретически заставить точку перейти в режим настройки можно из командной строки через недокументированную команду отладка командной строки консоли Capwap , однако этот метод чреват последствиями и на практике не нужен.

Далее задаем адреса контроллеров для точки.

Первый контроллер (достаточно одного): capwap ap controller ip address <wlc_mgmt_ip>

Если у вас два и более контроллера, то лучше так: capwap ap primary-base <controller_name> <wlc_mgmt_ip>

capwap ap secondary-base <controller_name> <wlc_mgmt_ip>

Вы должны точно указать адрес управление - интерфейс контроллера (где вы подключаетесь к веб-интерфейсу), а не адрес ap-менеджер интерфейс.

Посмотреть результат настроек можно командой показать конфигурацию клиента capwap : configMagicMark 0xF1E2D3C4

chkSumV2 47358

chkSumV1 27913

swVer 7.0.220.0

adminState ADMIN_ENABLED(1)

name ap2.wlab

location KorpusXX

group name ApGg1

mwarName wlc2.ххх.

ххх.

nхх mwarIPAddress хх.

хх.

хх.

3 mwarName mwarIPAddress 0.0.0.0 mwarName mwarIPAddress 0.0.0.0 ssh status Enabled Telnet status Disabled .

Для автоматической настройки IP-адреса точки доступа через DHCP необходимо также установить дополнительную опцию, номер 43, которая сообщает точке доступа о доступных ей адресах контроллера.

Узнайте больше о настройке различных серверов написано здесь .

Хитрость заключается в том, чтобы передать 43 адреса ваших контроллеров в параметрах опции.

Значение параметра (в шестнадцатеричном формате) имеет формат TLV, например: f108c0a80a05c0a80a14 , где 0xf1 (241) — номер параметра опции, 0x08 (длина данных, дважды по 4 байта/октет IP-адреса), 0xc0a80a05 преобразуется в 192.168.10.5, а 0xc0a80a14 преобразуется в 192.168.10.20. Точка доступа также может получать адреса контроллера через DNS-запрос или от беспроводных соседей.

Немного о подключении самого устройства к локальной сети.

Все, что нужно точке доступа, — это IP-подключение к контроллеру.

Вам просто нужно подключить его к порту доступа вашей локальной сети вместе с другими компьютерами.

Только в случае видео- или голосовых приложений в радиосети вам понадобится настроить расстановку приоритетов , а в случае конфигурации удаленного офиса и точки H-REAP — магистральный порт. Даже если одна точка доступа предоставляет возможность подключения к нескольким SSID (радиосетям) с собственными политиками безопасности и подключения к VLAN, вам останется только побеспокоиться о настройке интерфейса с проводной сетью на уровне контроллера.

Установив точку в локальной сети, смотрим, как она пытается подключиться к контроллеру ( Присоединиться к Monitor-AP ):

Однако бывает, что точка доступа вроде бы видит контроллер, но не хочет к нему подключаться.

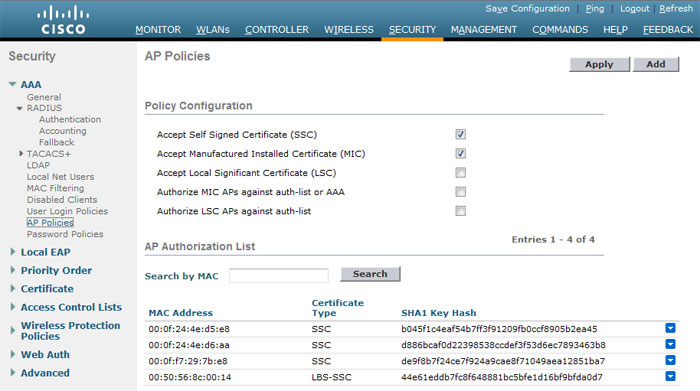

Почти наверняка это связано с установленными политиками безопасности, настроенными в разделе « Политики безопасности-AAA-AP «Почти все эти политики так или иначе связаны с сертификатами.

Давайте разберемся в этом вопросе подробнее.

Как говорилось выше, из-за особенностей работы CAPWAP данные между точкой и контроллером шифруются с помощью сертификатов.

Сертификаты есть, естественно, на контроллере и на точке доступа.

Контроллер поставляется с уже установленными сертификатами Cisco Systems (корневыми и его производными), может нести дополнительные сертификаты веб-авторизации и локального RADIUS-сервера, которые не распространяются на точки доступа, а также может быть дополнен сертификатом собственного Удостоверяющего центра ( ПКИ).

Сертификаты точек доступа, которые затем авторизуются на контроллере, бывают следующих четырех типов:

- MIC (сертификат установленной на производстве)

- SSC (самозаверяющий сертификат)

- LSC (Локально значимый сертификат)

- LBS-SSC (Службы определения местоположения-SSC)

Этот сертификат зашит на заводе, подписан самим производителем и привязан к зашитому MAC-адресу точки доступа.

Сертификаты SSC генерируются самой точкой в момент ее конвертации в «облегченную», если сертификат MIC отсутствует. Он самоподписанный.

LSC сертифицирует вас ты можешь написать это сам вашу PKI, если в вашей организации есть инструкции использовать только локальные инструменты для систем цифровой подписи и шифрования.

Сертификат LBS-SSC создается и используется устройствами.

Механизм мобильных сервисов при взаимодействии с контроллером.

Вы можете настроить, какие типы сертификатов точки доступа принимать при попытке авторизации.

Кроме того, вы можете использовать сервер RADIUS для проверки правильности MAC-адреса точки доступа.

Также можно явно задать MAC-адрес точки с помощью сертификата MIC (auth-list).

Однако для сертификатов SSC необходимо в любом случае внести каждый из них в список, указав не только MAC-адрес Ethernet-интерфейса точки доступа, но и хэш сертификата.

Где я могу получить это? На контроллере включите отладку процесса проверки сертификата:

(Контроллер Cisco) > отладка pm pki включить *spamReceiveTask: Jun 10 21:49:39.450: sshpmGetCID: called to evaluate cscoDefaultIdCert

*spamReceiveTask: Jun 10 21:49:39.450: sshpmGetCID: comparing to row 0, CA cert bsnOldDefaultCaCert

*spamReceiveTask: Jun 10 21:49:39.450: sshpmGetCID: comparing to row 1, CA cert bsnDefaultRootCaCert

*spamReceiveTask: Jun 10 21:49:39.450: sshpmGetCID: comparing to row 2, CA cert bsnDefaultCaCert

.

*spamReceiveTask: Jun 10 21:49:39.731: sshpmGetIssuerHandles: subject L=San Jose, ST=California, C=US, O=Cisco Systems, [email protected], CN=C1100-000f244ed6aa *spamReceiveTask: Jun 10 21:49:39.731: sshpmGetIssuerHandles: issuer L=San Jose, ST=California, C=US, O=Cisco Systems, [email protected], CN=C1100-000f244ed6aa *spamReceiveTask: Jun 10 21:49:39.732: sshpmGetIssuerHandles: Mac Address in subject is 00:0f:24:4e:d6:aa *spamReceiveTask: Jun 10 21:49:39.732: sshpmGetIssuerHandles: Cert Name in subject is C1100-000f244ed6aa *spamReceiveTask: Jun 10 21:49:39.732: sshpmGetIssuerHandles: Cert is issued by Cisco Systems. *spamReceiveTask: Jun 10 21:49:39.741: ssphmSsUserCertVerify: self-signed user cert verfied. .

*spamReceiveTask: Jun 10 21:49:39.752: sshpmGetIssuerHandles: SSC Key Hash is d886bcaf0d22398538ccdef3f53d6ec7893463b8

*spamReceiveTask: Jun 10 21:49:39.755: sshpmFreePublicKeyHandle: called with 0xf2de114

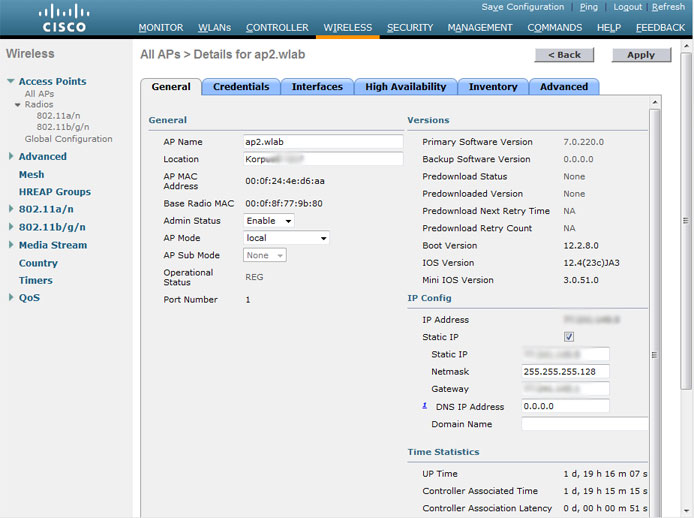

Выбираем Добавить, Тип SSC, Копируем-вставляем МАС-адрес и хеш в соответствующие поля, Применяем, ждем перезагрузки точки, отключаем отладку (debug-disable-all), точка подключается:

Вы также можете добавить хеш сертификата вручную: config auth-list ap-policy ssc enable

config auth-list add ssc 00:0f:24:4e:d6:aa d886bcaf0d22398538ccdef3f53d6ec7893463b8

Все, что можно сделать с контроллером через веб-интерфейс, можно сделать и через командную строку.

Это вопрос удобства и привычки.

Внимание: некоторые специфические команды доступны только из командной строки.

Теперь, когда наша точка доступа подключена (надеюсь, все остальные тоже), мы можем включить радиоинтерфейсы (Wireless - 802.11a/n, 802.11b/g/n), режимы -g, -n и перейти к настройке беспроводной сети.

сети (SSID).

Подробнее об этом в следующий раз.

UPD: Продолжение: Настройка беспроводных сетей на контроллере Cisco Теги: #Беспроводные технологии #Сетевые технологии #wi-fi #aironet #точка доступа #WLAN #cisco wlc #LAP

-

Музыкальный Подкаст Indielife.ru #0

19 Oct, 24 -

Скрытые Зависимости Как «Запах» Дизайна

19 Oct, 24 -

Избавление От Лишних $Watchers

19 Oct, 24