Microsoft выпустила плановые обновления безопасности, охватывающие 117 уязвимостей, из которых 13 уязвимостей были классифицированы как «критические», а 103 уязвимости были классифицированы как «важные».

Среди закрытых было 9 уязвимостей нулевого дня (0-day): 5 уязвимостей были публично раскрыты, но не использовались в реальных атаках, эксплуатация 3 уязвимостей зафиксирована в атаках, но подробности раскрыты в частном порядке, и 1 уязвимость была сразу же раскрыта публично и зафиксирована в реальных атаках.

В этой статье я расскажу о наиболее важных моментах выхода июльского обновления.

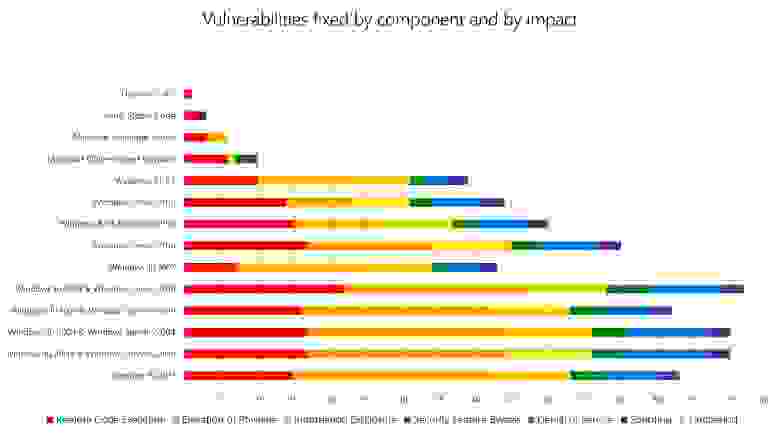

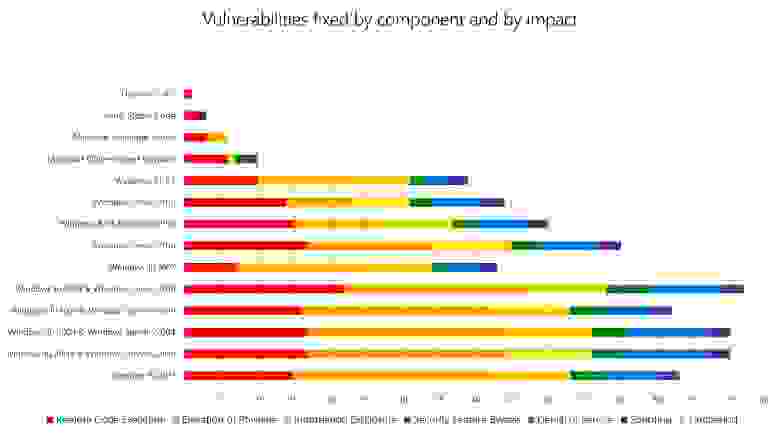

Помните, что почти 90% всех уязвимостей уже имели исправления от производителей на момент их публикации, поэтому так важно не просто обновлять программное обеспечение, но делать это своевременно (Отчет об обзоре уязвимостей Flexera).Сводная информация о количестве и типах уязвимостей в соответствующих продуктах представлена на графике.

Microsoft выпустила июльские обновления безопасности

Вам следует обратить особое внимание на следующие уязвимости и обновления безопасности:

CVE-2021-34494 - Уязвимость удаленного выполнения кода DNS-сервера Windows (критический RCE, оценка CVSS 8,8) CVE-2021-34450 - Уязвимость удаленного выполнения кода Windows Hyper-V (критический RCE, оценка CVSS 8,5) CVE-2021-34458 - Уязвимость ядра Windows, связанная с удаленным выполнением кода (критический RCE, оценка CVSS 9,9).Информация о следующих уязвимостях была опубликовано публично : CVE-2021-34492 - Уязвимость подмены сертификата Windows (важная подмена, оценка CVSS 8.1) CVE-2021-34523 - Уязвимость Microsoft Exchange Server, связанная с несанкционированным повышением привилегий (важный EOP, оценка CVSS 9,0) CVE-2021-34473 - Уязвимость удаленного выполнения кода сервера Microsoft Exchange (критический RCE, оценка CVSS 9.1) Отдельно хотелось бы отметить, что для установки июльских обновлений безопасности для Exchange Server необходимо расширить схему службы каталогов Active Directory. Для получения подробной информации обращайтесь блог Обмен командами.

CVE-2021-33779 – Уязвимость обхода функции безопасности служб федерации Active Directory (важный SFB, оценка CVSS 8.1) CVE-2021-33781 - Уязвимость обхода функции безопасности Active Directory (важный SFB, оценка CVSS 8.1) Июльские обновления безопасности устраняют следующие уязвимости: зафиксировано в реальных атаках : CVE-2021-33771 - Уязвимость ядра Windows, связанная с несанкционированным повышением привилегий (важный EOP, оценка CVSS 7,8) CVE-2021-31979 - Уязвимость ядра Windows, связанная с несанкционированным повышением привилегий (важный EOP, оценка CVSS 7,8) CVE-2021-34448 - Уязвимость механизма сценариев, приводящая к повреждению памяти (критический RCE, оценка CVSS 6,8).

Завершение состава руководства для июльского выпуска — это критическая уязвимость удаленного выполнения кода.

CVE-2021-34527 в компонентах службы диспетчера очереди печати Диспетчер очереди печати Windows (также известный как PrintNightmare) заслуживает особого внимания.

Эта уязвимость затрагивает все версии Windows и Windows Sever. Рейтинг CVSS составил 8,8, информация об уязвимости была публично раскрыта, рабочие эксплойты были доступны, эксплуатация была задокументирована в реальных атаках! Помимо установки самого обновления безопасности, необходимо убедиться в правильности параметров реестра, связанных с функцией «Указание и печать».

Подробности можно узнать в статье КБ5005010 .

Полный список статей базы знаний для соответствующих пакетов обновления, которые могут иметь потенциальные проблемы при установке, см.

Также хочу напомнить, что в марте закончилась поддержка старой версии браузера Microsoft Edge (на базе движка EdgeHTML).

При установке апрельского накопительного пакета старый браузер будет заменен новой версией Microsoft Edge на базе движка Chromium. Подробности в нашем блог .

А через год, 15 июня 2022 года, закончится поддержка браузера Internet Explorer 11. Подробности в нашем блог .

Обновления стека обслуживания ОС

В июле были выпущенный Обновления стека обслуживания (SSU) для следующих ОС:- Windows 10 версии 1909, 2004, 20H2

- Windows Server версии 1909, 2004, 20H2

Чтобы узнать, как установить одновременно обновления SSU и обновления безопасности ОС в одном накопительном пакете, автоматически, соблюдая правильную последовательность, прочтите нашу блог .

Как всегда, на нашем портале вы можете найти самую полную и актуальную информацию об уязвимостях и обновлениях безопасности.

Руководство по обновлению безопасности .

Нам очень интересно услышать, что вы думаете о новом портале «Руководство по обновлениям безопасности», поэтому мы рекомендуем вам поделиться своими отзывами о портале через это форма .

ты тоже можешь смотреть запись нашего ежемесячного вебинара «Брифинг по безопасности» для более подробного ознакомления с этим выпуском обновления безопасности Microsoft.

А чтобы быть в курсе последних новостей информационной безопасности Microsoft, подписывайтесь на канал https://aka.ms/artsin

Артём Синицын CISSP, CCSP, MCSE, сертифицированный инженер по безопасности Azure старший менеджер программ информационной безопасности в Центральной и Восточной Европе Майкрософт Твиттер: https://aka.ms/artsin YouTube: https://aka.ms/artsinvideo Теги: #информационная безопасность #разработка Windows #microsoft #Microsoft Edge #безопасность #уязвимости #безопасность #операционный центр безопасности #уязвимость нулевого дня #Обновление безопасности

-

Комнатная Метеостанция На Stm32L-Discovery

19 Oct, 24 -

Fifa Earth: Виртуальный Футбольный Глобус

19 Oct, 24 -

Опуститься До Уровня Менеджера?

19 Oct, 24 -

Видеообзор Игры Red Faction: Guerrilla

19 Oct, 24