В настоящее время, в эпоху развитого Интернета, мы настолько привыкли к хорошей информационной безопасности протоколов передачи информации, что тема создания новых протоколов несколько отошла в тень.

Зачем изобретать что-то еще? Просто выберите из имеющихся.

Но Интернет вещей снова поднимает эту тему.

Для иллюстрации актуальности приведу пример протокола.

КРИСП , кстати, отечественной разработки.

Наличие такой разработки, уже доведенной до статуса методические рекомендации Технический комитет по стандартизации «Криптографическая информационная безопасность» подтверждает практическую непригодность обычных «тяжелых» протоколов безопасности для Интернета вещей.

Они оказываются слишком ресурсоёмкими.

Сейчас существует огромное количество различных радиопротоколов для Интернета вещей, но в сфере LPWAN разработчики протоколов передачи не всегда берут на себя тяжелое бремя защиты информации.

Можно долго спорить, нужно ли вообще включать защиту в радиопротокол LPWAN, а не перекладывать ее на более высокие уровни, но если предложенная схема хороша, то следует надеяться на большую вероятность внедрения стандарта.

в индустрию.

Основной тезис: без защиты в Интернете вещей уже невозможно.

И оно должно быть на уровне.

Разработчики OpenUNB думали так же, поставив во главу угла энергоэффективность и встроенную информационную безопасность.

Тем, кто еще ничего не знает об OpenUNB, советую прочитать предыдущие статьи на эту тему:

- Интернет вещей на русском языке.

Минимализм и открытость OpenUNB

- Интернет вещей на русском языке.

Многоканальная мощность физического уровня базовой станции OpenUNB

- Интернет вещей на русском языке.

Помехоустойчивое кодирование в OpenUNB

- Интернет вещей на русском языке.

Канальный уровень OpenUNB. Общие положения и адресация устройств

- Интернет вещей на русском языке.

Процедура активации OpenUNB

Сегодня мы рассмотрим механизм криптографической защиты передаваемых данных (шифрование, контроль целостности и подлинности).

Чтобы обеспечить основу безопасности, каждое устройство и сервер должны иметь что-то общее, что-то секретное, о чем никто не знает. В OpenUNB это секретный ключ шифрования K0, имеющий длину k 128 или 256 бит. Остальной протокол должен быть составлен так, чтобы этот базовый, главный ключ никоим образом никому не стал известен, и информация была защищена.

Вот почему базовый ключ претерпевает так много преобразований в поисках информации.

Ключ К0 используется только для формирования (формирования) рабочих ключей, которые непосредственно используются в процедуре криптографической защиты информации.

(Чтобы лучше понять следующее повествование, прочитайте статьи о уровне ссылок: первый И второй ).

Хотя, думаю, специалисту по безопасности и так все должно быть понятно.

В недрах устройства и сервера OpenUNB находятся счетчик активаций Na и счетчик эпох Ne, которые остаются примерно одинаковыми во время работы системы.

Сначала генерируется ключ активации:

Затем на основе ключа активации генерируются рабочий ключ шифрования Km и имитационный ключ защиты Ke:

Для криптографических преобразований разработчики OpenUNB рекомендуют использовать блочный шифр «Магма», имеющий длину блока n = 64 бита и длину ключа k = 256 бит, определенный в стандарте ГОСТ Р 34.12-2015. Шифрование выглядит следующим образом:

где Nn — номер пакета, а генерация имитационной прошивки происходит следующим образом:

где значение вектора P зависит от длины блока n и длины поля MACPayload. Пусть Лен –

однобайтовая целочисленная переменная без знака, равная длине полезной нагрузки

MACPayload в битах (переменная len может принимать значения 16 или 48), затем: если len = 48 и n = 64, то

в других случаях

Процедура CMAC24 здесь представляет собой криптопреобразование «режим генерации имитационной вставки» по ГОСТу.

Эти поля затем вставляются на свои места.

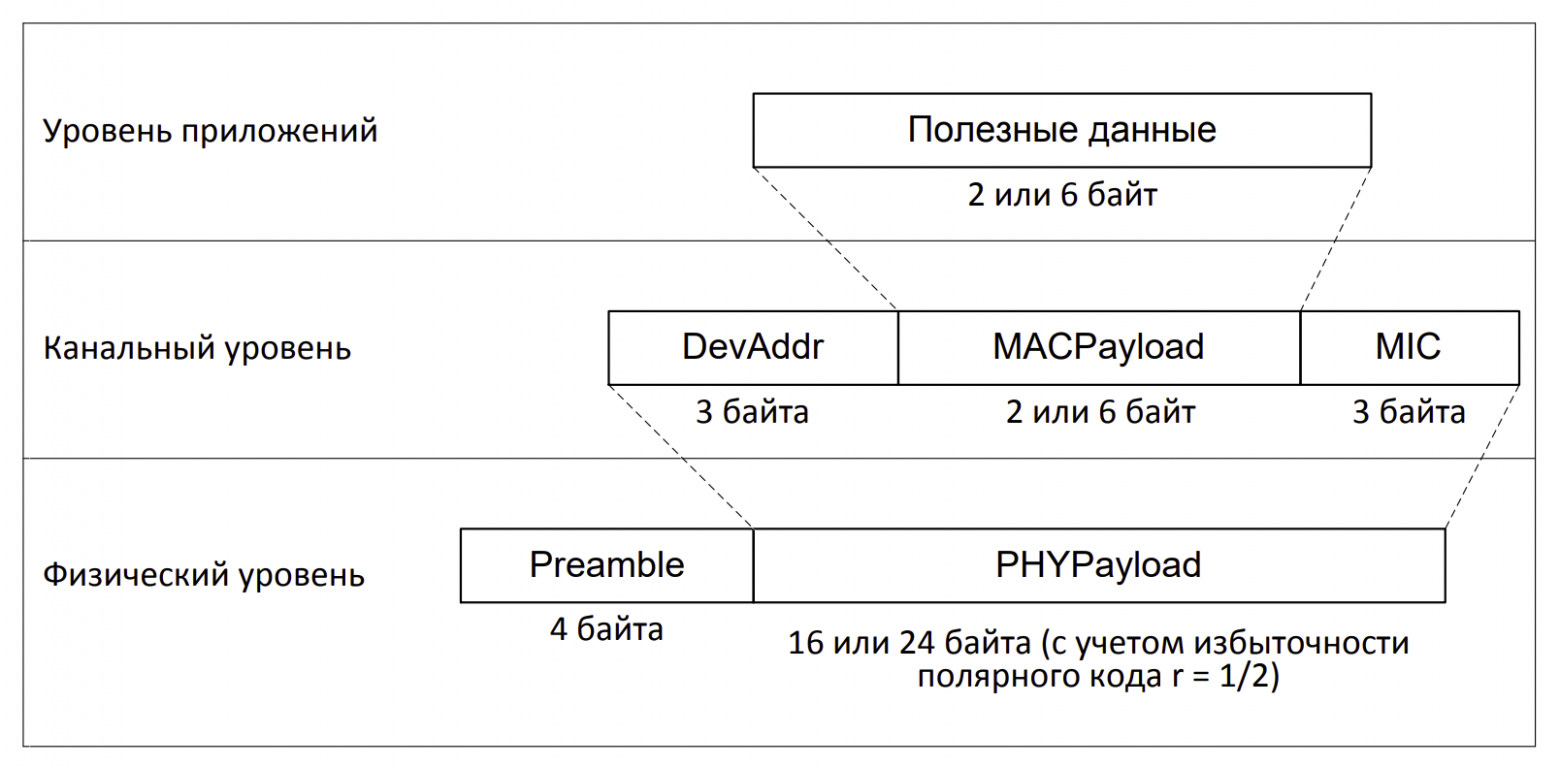

Напомним схему формирования пакетов:

Более подробно со всеми подробностями вы можете прочитать о безопасности в OpenUNB на сайте первоисточник .

Как мы видим, разработчики постарались сделать в OpenUNB энергоэффективность и безопасность бескомпромиссными.

Однако одна из целей моих публикаций — привлечь специалистов к тщательному рассмотрению OpenUNB и конструктивной критике протокола.

Как всегда, источники криптоконверсии взяты из защита 137 доступны на Гитхаб .

Теги: #информационная безопасность #Беспроводные технологии #iot #Разработка для Интернета вещей #Интернет вещей #открытый код #sdr #Разработка систем связи #аутентификация #шифрование #интернет вещей #регистрация #разработка IOT #программное обеспечение с открытым исходным кодом #открытый исходное оборудование #unb #OpenUNB #mac-level #mac-level #channel Layer #imitoprotection

-

Почему Люди Теряют Интерес К Выборам

19 Oct, 24