Рынок Интернета вещей сегодня, пожалуй, один из самых привлекательных для инвестиций в технологии.

Конечно, следует отдавать себе отчет в том, что во многом ее чрезмерная активность надумана и более того, в действительности подобные технологии окружают нас уже давно.

В некоторых случаях IoT также воспринимается как красивое сочетание букв, обещающее превратить ваш самодельный проект в кругленькую сумму на вашем банковском счете.

Не будем вдаваться в подробности с точки зрения экономики этого процесса, отметим лишь, что ожидания большинства инвесторов основаны на красивых цифрах прогнозирования объема рынка через пять-десять лет. Один из вариантов выглядит так: «15 миллиардов устройств в этом году – 200 миллиардов устройств через пять лет».

Как тут не радоваться темпам роста.

К сожалению, подобные прогнозы редко бывают близки к истине, а на реальное развитие событий влияет множество факторов, некоторые из которых мы сейчас даже предсказать не можем.

Однако есть один вопрос, который десятилетиями занимал умы разработчиков, производителей и конечных пользователей продуктов информационных технологий – безопасность.

Сегодня, когда количество умных устройств на одного пользователя значительно возросло, это становится еще более важным.

В Интернете можно найти много информации по этой теме, но, как говорится, «Безопасности много не бывает», и мы надеемся, что этот материал будет полезен нашим читателям.

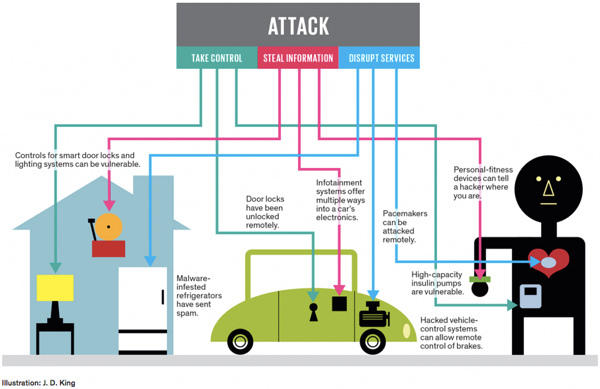

На самом деле, обсуждать эту тему можно практически бесконечно и приводить множество «страшилок», начиная от взлома беспроводных сетей и заканчивая получением удаленного доступа к системе управления автомобилем.

И на первый взгляд может показаться, что это нам не грозит в силу сравнительно низкого уровня проникновения технологий.

Однако на практике это не так, и нынешние примеры можно найти практически повсюду.

В частности, вы можете посмотреть системы охранной сигнализации для квартир и домов с поддержкой SMS-каналов связи.

Зачастую установщики даже не программируют пароли и контрольные номера доверенных лиц, поэтому официально снять объект с охраны может любой человек, знающий модель системы и номер телефона установленной в ней карты.

Второй вполне реальный пример: прослушивание беспроводных переключателей или Bluetooth может определить факт вашего отсутствия дома.

В этом случае преступнику не понадобится какое-либо специализированное или очень дорогое оборудование.

На рынке Интернета вещей, носимой электроники и систем автоматизации ситуация с безопасностью сегодня в самом оптимистичном варианте оценивается как «все плохо».

В гонке технологий разработчики, вероятно, подстрекаемые маркетологами, больше сосредотачиваются на потребительских функциях, а не на требованиях безопасности, которые зачастую очень сложно объяснить конечному пользователю.

В то же время развитие новых сегментов зачастую приводит к возникновению совершенно новых угроз.

Но, пожалуй, самое неприятное в этой ситуации то, что реализация технологий защиты явно противоречит таким востребованным характеристикам, как снижение стоимости конечной продукции и снижение энергопотребления автономных устройств.

Еще одна особенность, негативно влияющая на безопасность в этом сегменте, — необходимость обеспечения совместимости с некоторыми устаревшими продуктами.

Особенно это касается ранее внедренных систем автоматизации предыдущих поколений.

В частности, можно вспомнить небезызвестный KNX, возможности которого по защите трафика в физической сети, присутствующего на каждом устройстве от свитча до реле, весьма ограничены.

Проблемы безопасности IoT в бизнес-сегменте

Интернет вещей сегодня встречается не только в частном секторе, но и в различных коммерческих сферах, включая транспорт, системы автоматизации, мониторинг окружающей среды и медицину.В каждом из них потребители могут столкнуться с уникальными угрозами.

Например, отслеживание транспортных средств может раскрыть бизнес-стратегию компании, а неправильные показания датчиков могут привести к авариям и поломке дорогостоящего оборудования.

В целом конструкция системы с использованием Интернета вещей состоит из конечных устройств, дополнительных шлюзов, сети и вычислительных центров.

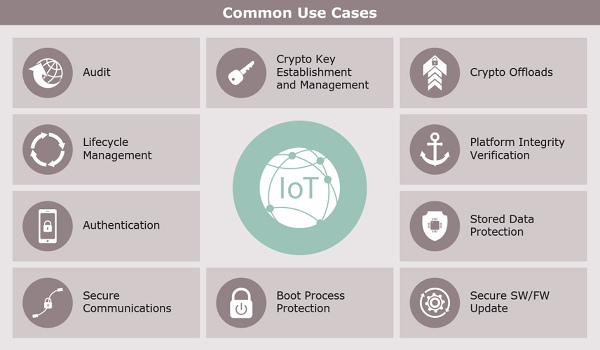

Если предположить, что в существующей серверной и базовой коммуникационной инфраструктуре уже реализованы все необходимые технологии, в частности для корпоративных сетей и баз данных, то для IoT необходимо подумать о стратегии защиты конечных точек, шлюзов и их коммуникаций.

Конечные точки чаще всего работают в условиях ограниченных ресурсов, включая вычислительную мощность, память и энергопотребление.

Им может быть очень сложно или даже невозможно использовать такие технологии, как специальные чипы безопасности, контроль привилегий, защиту памяти или виртуализацию.

Кроме того, нехватка ресурсов может привести к слабой устойчивости к атакам типа «отказ в обслуживании».

Вопрос усложняется еще и тем, что все больше устройств базируются на собственных достаточно сложных микроконтроллерах и поддерживают удаленное обновление прошивки.

Вот и возникает задача обеспечить контроль корректности кода, работающего на устройствах.

В качестве одного из вариантов здесь предлагаются системы обеспечения доверенной среды исполнения на базе аппаратных и программных решений.

Дополнительный уровень, предлагаемый некоторыми компаниями в виде локальных шлюзов, может помочь повысить безопасность в определенных ситуациях.

В этом случае конечные устройства не подключаются к сети напрямую, а взаимодействуют исключительно с мостом, что упрощает защиту их локальных коммуникаций.

При этом шлюз, обладая существенно большими вычислительными ресурсами, уже способен реализовать традиционные технологии защиты коммуникаций при обмене данными с вычислительным центром.

Когда дело доходит до безопасной связи, одним из важных факторов, которые следует учитывать, является простота использования.

Крайне желательно обеспечить возможность установки соединений без сложной ручной настройки, но без ущерба для уровня безопасности, в соответствии с политиками безопасности и под контролем системы управления ИТ.

Для решения этой проблемы могут быть предложены современные протоколы аутентификации и шифрования трафика, однако требующие адаптации для повышения эффективности работы на IoT-платформах.

Обратите внимание, что при подготовке новой версии программного обеспечения iRidium этим вопросам было уделено особое внимание.

В частности, для связи между панелями и серверами используются защищенные протоколы.

Подробнее об этом мы расскажем в будущих публикациях.

При этом решение также должно корректно обрабатывать нештатные ситуации, например, потерю связи.

Учитывая рост распространенности специализированных алгоритмов и аналитики, важно обеспечить корректность и непротиворечивость получаемых данных.

Помимо двух описанных выше вопросов, есть еще один, возможно, не менее важный.

Мы говорим о жизненном цикле продукции.

Технологии безопасности необходимы на всех этапах – от разработки и создания, в процессе эксплуатации и заканчивая утилизацией.

Для бизнес-сегмента ключевым моментом здесь будет удобное и эффективное отслеживание всех устройств в системе, контроль их состояния и диагностика.

Администратор должен контролировать, в частности, такие вопросы, как программное обеспечение, установленное на устройствах, и их настройка.

Здесь решение IoT должно учитывать следующие особенности — масштабируемость для использования сотен, тысяч и более устройств в системе, установку конечных точек в удаленных неконтролируемых локациях, обеспечение необходимого уровня доступности и физической безопасности.

Основные угрозы Интернета вещей для частных лиц

Если говорить о системах автоматизации для частных лиц, то важнейшими из вышеперечисленных являются вопросы обеспечения контроля доступа к системе, защищенности связи между ее элементами, устойчивости к атакам.При этом по финансовым причинам зачастую приходится идти на компромисс между стоимостью оборудования и уровнем защиты.

К сожалению, в этом случае очень сложно адекватно оценить риски, особенно если речь идет о системах жизнеобеспечения дома.

Дополнительно стоит отметить желательность использования надежных каналов связи и резервных линий связи, гибкие возможности системы при работе в автономном режиме, а также обеспечение конфиденциальности.

Еще один вопрос, к которому, к сожалению, редко обращаются производители массового оборудования, — контроль работоспособности, анализ и оповещение о нештатных ситуациях.

О конфиденциальности персональных данных сегодня часто говорят применительно ко многим сферам, но, пожалуй, именно в современных гаджетах и носимой электронике ситуация достаточно печальная.

В частности, подавляющее большинство фитнес-трекеров работают совместно с собственными облачными сервисами хранения и обработки данных, и пользователям достаточно согласиться со всеми многостраничными документами с условиями использования сервисов, если они хотят этим воспользоваться.

устройство.

Наверное, единственное, на что они могут повлиять, — это отказаться от публикации своих достижений в социальных сетях.

Заключение

Несмотря на то, что распространение IoT-решений и продуктов сегодня можно считать повсеместным, один из ключевых вопросов – безопасность в широком смысле – остается нерешенным.Многие крупные производители сегодня уделяют этому большое внимание, и хотелось бы надеяться, что ситуация может измениться.

А пока мы рекомендуем вам уделять больше внимания предоставляемым решениям и услугам и оценивать возможности продуктов применительно к вашим собственным требованиям.

Теги: #iot #Интернет вещей #безопасность

-

Различные Области Тестирования Ajax

19 Oct, 24 -

Ноутбук Apple Macbook Air Mb940Ll/A (Z0Gb)

19 Oct, 24 -

Цветовое Кодирование Сервера

19 Oct, 24 -

Выпущена Версия Gwt 2.1.1

19 Oct, 24 -

Визуальные Сценарии

19 Oct, 24 -

Как Видят Мир Люди С Дальтонизмом?

19 Oct, 24 -

Анализ Цифровых Схем На Предмет Риска Отказа

19 Oct, 24