Несколько раз в отчетах об инцидентах маршрутизации мы говорили о возможных последствиях отсутствия фильтров объявлений BGP на интерфейсах с клиентами.

Такая неправильная конфигурация большую часть времени будет работать прекрасно — до тех пор, пока в один прекрасный день она не станет причиной сетевой аномалии регионального или глобального масштаба.

А позавчера, 25 ноября 2018 года, это произошло снова – на этот раз в России.

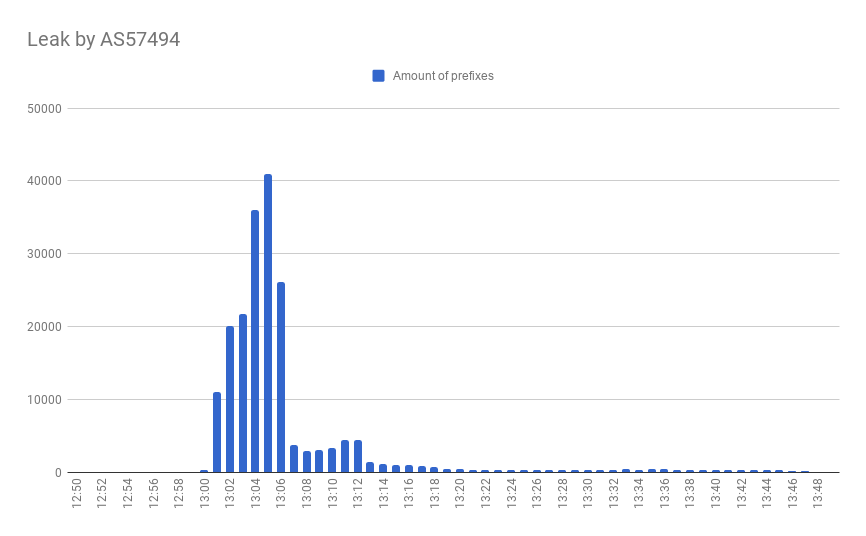

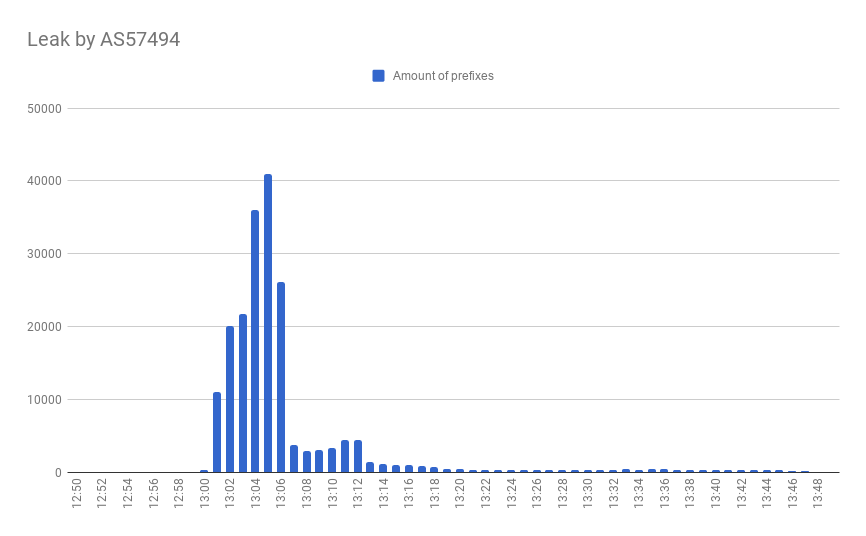

В 13.00 UTC (16:00 мск) небольшой российский оператор Крек ООО ( AS57494 ) начала анонсировать префиксы между своими провайдерами, в результате перенаправляя значительную часть трафика Ростелекома в свою сеть.

Аномалия затронула более 40 тысяч приставок — сеть «Крэк», конечно, не выдержала такой нагрузки.

В результате от 10 до 20% пользователей в РФ лишились доступа к тысячам сервисов, в том числе к таким популярным, как Amazon, Youtube, ВКонтакте и онлайн-кинотеатр IVI.RU.

Имея более 5000 префиксов, инцидент вышел за пределы российского сегмента Интернета, перетягивая в эту черную дыру трафик из других регионов.

Данная утечка маршрута является результатом двух взаимосвязанных ошибок — ошибки настройки BGP в сети «Крэк» и отсутствия фильтрации на узлах в сети «Ростелекома».

Оба оператора заплатили высокую цену за собственные ошибки, но вряд ли это полностью удовлетворит владельцев других сервисов, потерявших значительную часть своих пользователей.

Верните трафик любой ценой

Распространено мнение, что вернуть трафик от такой аномалии у оператора нет возможности – чужой роутер вам неподвластен.

Конечно, вы можете начать писать письма «виновным» — возможно, это ускорит процесс восстановления, но мгновенно трафик в вашу сеть все равно не вернет.

Но есть другой способ восстановить правильное соединение, используя механизм обнаружения петель BGP: сеть должна автоматически сбросить маршрут, если путь AS включает собственный номер AS. Поэтому, если вы знаете, кто является источником аномалии, вы можете добавить его AS в начало вашего пути, тем самым заставив его сбросить этот маршрут.

Эта манипуляция AS Path может дополнять мониторинг сетевой рекламы, предоставляя гарантированный метод упреждающей борьбы с такими инцидентами, как утечки маршрутов.

Но при использовании такой политики вы должны быть осторожны и всегда проверять достоверность результата по процедуре проверки ROA. Теги: #информационная безопасность #Децентрализованные сети #bgp #радар #утечка маршрутов

-

Егор Хомяков Продолжает Хакерство

19 Oct, 24