Июнь месяц был богат новостями о компрометации двух лидеров российского рынка антивирусного ПО.

Первая из этих историй сказал Сама «Лаборатория Касперского» не без юмора назвала отчет Duqu Bet и, как бы намекая на Израильское происхождение нападавшие.

Однако два дня назад на ту же тему появились более серьезные материалы: издание Intercept опубликовало очередное разоблачение Сноудена, в котором говорится, что еще в 2008 году американские и британские спецслужбы «отчитались о проделанной работе» по взлому антивирусных продуктов «Касперского».

Согласно этим документам, британский GCHQ изучал Продукты LC, чтобы не дать антивирусам обнаружить разведывательные атаки.

И американское АНБ искал уязвимости в антивирусе для мониторинга пользователей благодаря высоким правам доступа, которые защитное программное обеспечение получает на компьютерах своих пользователей.

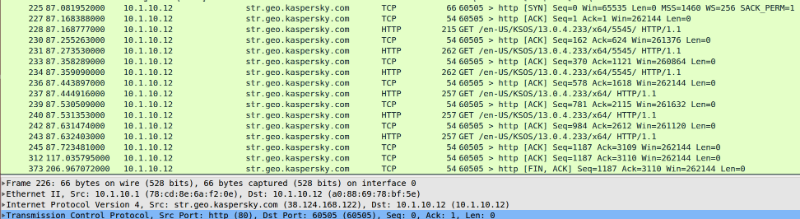

В частности, хакеры АНБ обнаружили, что могут перехватывать пользовательские данные, которые передаются от антивирусного клиента на серверы LC в строке User-Agent в заголовке HTTP-запроса.

Перехват издания утверждает , которая месяц назад тестировала эту функцию на продукте Kaspersky Small Business Security 4, и «хотя часть трафика была зашифрована, подробная информация о конфигурации хоста и установленном программном обеспечении передавалась на серверы Касперского без защиты».

В подтверждение предоставлен скриншот (картинка кликабельна):

Журнал Intercept опубликовал эти данные позавчера, 22 июня.

А буквально на следующий день, 23 июня, команда исследователей из Google (Project Zero) опубликовала отчет о более серьезном уязвимости в антивирусе ESET NOD32 .

Благодаря этой уязвимости злоумышленник может обмануть эмулятор, который используется для проверки исполняемых кодов.

Атака позволяет читать, изменять и удалять любые файлы на компьютерах, где установлен ESET, а также удаленно устанавливать любые другие программы, получать доступ к любым периферийным устройствам (камерам, микрофонам), записывать всю системную активность и т. д. Угроза затрагивает все версии ESET и все платформы, на которых работает ESET (Windows, Mac, OS X).

При этом, как подчеркивают исследователи, эксплуатация этой уязвимости не требует участия пользователя, а использует высокие системные привилегии, которые предоставлены сканеру ESET — то есть он является идеальным кандидатом для создания самоходного червя ( например, почтовый червь).

В отчет включен пример работающего root-эксплойта, а также видео, демонстрирующее атаку на ESET через браузер: Вы можете закрыть уязвимость патч ESET , выпущенный 22 июня — а до тех пор вы можете избежать атаки, отключив все сканирования в ESET (по расписанию, в режиме реального времени и вручную).

И хотя эта публикация исследователей из Google произошла уже после выхода патча, все равно остается ощущение, что публикация этой дыры была как-то «специально приурочена» к всеобщей кампании против антивирусов из Восточной Европы.

Теги: #антивирусы #eset #kaspersky #kaspersky #информационная безопасность

-

Какого Размера Должен Быть Пул Потоков?

19 Oct, 24